CopyCat, la amenaza móvil más rentable, infectó el año pasado a más de 14 millones de dispositivos Android. Según Check Point, proveedor especializado en

Check Point informa sobre los peligros que corren empresas y usuarios si no protegen su teléfono de la mejor manera posible. Check Point informa

El problema radicaba en un código malicioso que se encontraba “escondido” en la página de pago de la web. La Oficina de Seguridad del

Check Point informa sobre los peligros que corren empresas y usuarios si no protegen su teléfono de la mejor manera posible. Check Point, informa

Según un estudio de Western Digital, la mitad de los usuarios se ha quedado sin espacio en sus dispositivos en algún momento. Muchos de

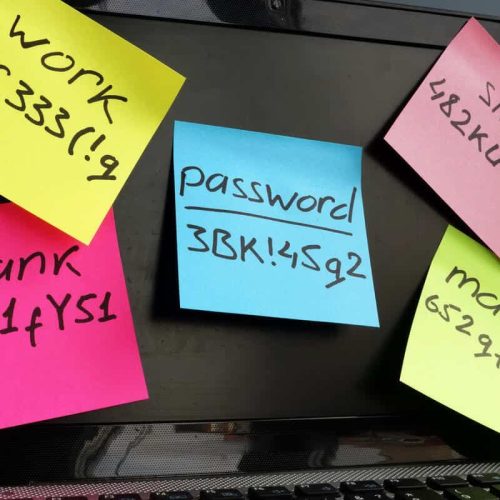

Los sistemas de autenticación deben volverse más personales y menos supeditados a los consumidores. La biometría confirma por completo la verdadera identidad del usuario.

El auge de la telefonía móvil ha propiciado la difusión de nuevas estafas y engaños a través de smartphones. SMiShing, SMS Premium o malwares

Entre 100.000 y 200.000 equipos son atacados a diario, según el Instituto Nacional de Ciberseguridad de España. El 15% de las ciberamenazas afecta a

Los dispositivos móviles cada vez se utilizan más a menudo para movimientos de dinero. Esto ha servido de anzuelo para acercar cada vez a

Los investigadores llevan años alertando acerca del hecho de que Signaling System 7 (SS7) podría permitir a los hackers escuchar conversaciones privadas de teléfono y

RECIBE LA NEWSLETTER

ARTÍCULOS MÁS RECIENTES

ESCUCHA NUESTRO PODCAST

SÍGUENOS EN RRSS

MÁS COMENTADOS