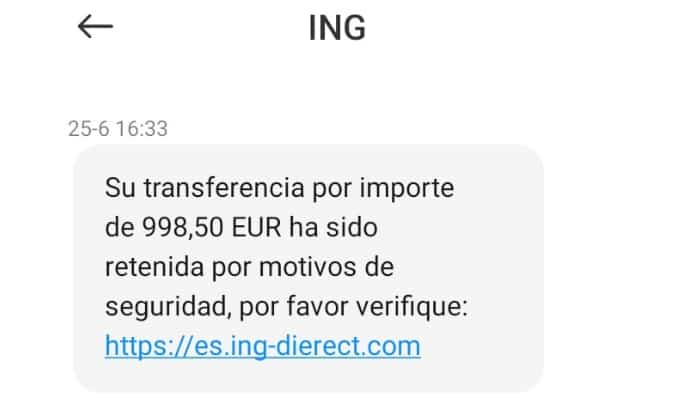

«Su transferencia por importe de 998,50 EUR ha sido retenida por motivos de seguridad, por favor verifique». Con este SMS, que supuestamente envió ING a una clienta del banco, avisaban de una transferencia retenida. Para ello, le solicitaban las credenciales a través de un enlace (es.ing-derect.com). Tras introducirlas, llamaron haciéndose pasar por el banco, informando de movimientos sospechosos en la cuenta y pidiendo los datos para anular las tarjetas bancarias.

A pesar de esto, quien llamaba no era el banco. En este caso, la técnica que se llevó a cabo fue un ataque de vishing. Se trata de un fraude que se realiza a través de una llamada telefónica con el objetivo de conseguir los datos personales o bancarios de una persona. Para obtener esta información, los delincuentes suplantan la identidad de un tercero y consiguen mediante el engaño los datos financieros. Se denomina vishing por la combinación de voice (voz) y phishing.

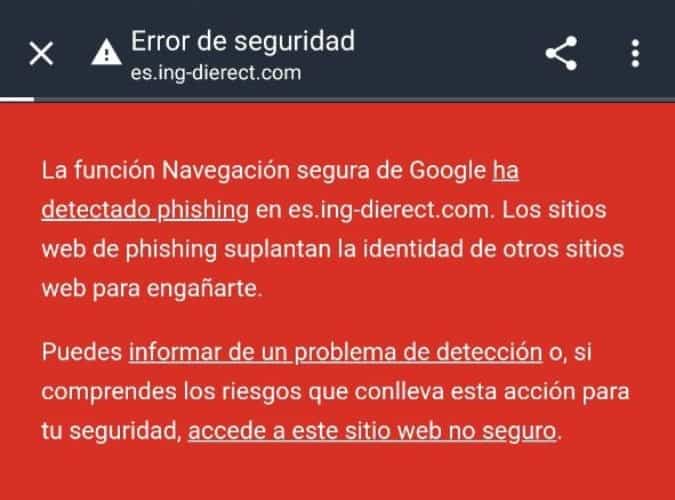

Al revisar, el dominio de la página web «es.ing-dierect» no es como el de la página oficial. Incluso, si ahora intentamos acceder a esa web, el navegador nos avisa de que se trata de un sitio web sospechoso.

¿Cómo es posible que los timadores consigan los datos personales? Iván Forcada, experto en ciberseguridad, explicó a Maldita.es que es posible que los ciberdelincuentes tuvieran los datos de la víctima antes de realizar la llamada, por ejemplo, «mediante ataques personalizados (como el phishing) o simplemente porque se venden en la Dark web».