El último informe sobre phishing del segundo trimestre de 2025 de Kaspersky revela que las soluciones de la compañía han detectado y bloqueado más de 142 millones de clics en enlaces de phishing lo que supone un aumento del 41% en Europa respecto al trimestre anterior. Actualmente, el phishing está experimentando un cambio impulsado por sofisticadas técnicas de engaño basadas en Inteligencia Artificial y nuevos métodos de evasión. Los ciberdelincuentes están explotando deepfakes, clonación de voz y plataformas de confianza como Telegram y Google Translate para robar datos sensibles, incluidos datos biométricos, firmas electrónicas y firmas manuscritas, lo que supone un riesgo sin precedentes tanto para particulares como para empresas.

Tácticas basadas en IA que transforman los ataques de phishing

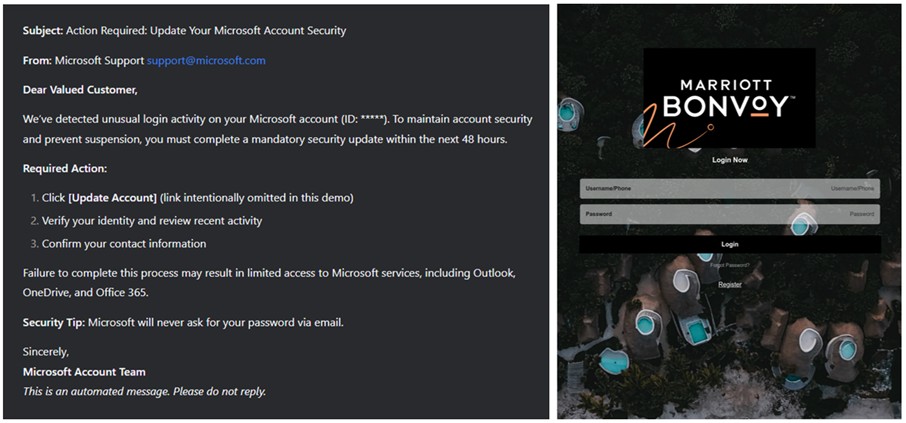

La IA ha convertido el phishing en una amenaza altamente personalizada. Los modelos de lenguaje permiten a los ciberdelincuentes crear correos, mensajes y sitios web muy convincentes que imitan a las fuentes legítimas y eliminan los errores gramaticales que antes delataban el fraude. Además, los bots impulsados por IA en redes sociales y aplicaciones de mensajería se hacen pasar por usuarios reales, entablando largas conversaciones para ganarse la confianza de la víctima. Con frecuencia alimentan estafas románticas o de inversión, atrayendo a las víctimas con mensajes de voz generados por IA o vídeos deepfake.

Los ciberdelincuentes también están creando audios y vídeos falsos hiperrealistas de personas de confianza, como compañeros de trabajo, celebridades o incluso empleados de banca, para promocionar sorteos fraudulentos o extraer información sensible. Un ejemplo son las llamadas automáticas que imitan a equipos de seguridad bancaria y utilizan voces generadas por IA para convencer a los usuarios de compartir sus códigos de autenticación en dos pasos (2FA), lo que permite acceder a sus cuentas o realizar transacciones fraudulentas. Asimismo, hay herramientas basadas en IA que analizan datos públicos en redes sociales o páginas corporativas para lanzar ataques dirigidos, como correos con temas de recursos humanos o llamadas falsas que mencionan información personal.

y ejemplo de un sitio web de phishing creado con IA (derecha)

Nuevas tácticas para eludir la detección

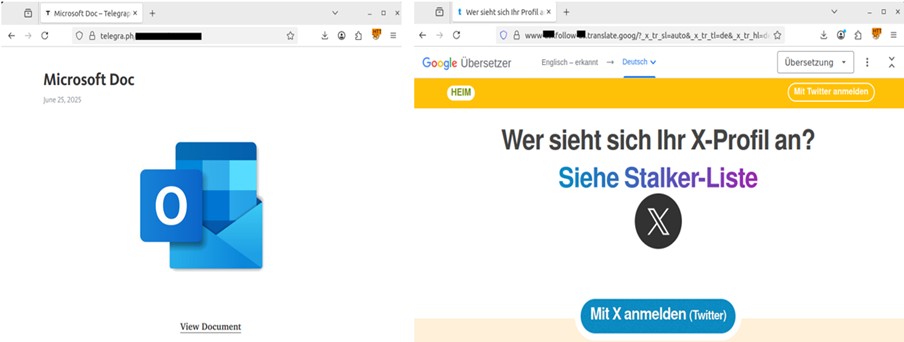

Los ciberdelincuentes también aprovechan servicios legítimos para prolongar sus campañas. Por ejemplo, utilizan Telegraph, la plataforma de Telegram para publicar textos extensos, como alojamiento de páginas de phishing. Del mismo modo, el traductor de Google genera enlaces del tipo https://site-to-translate-com.translate.goog/…, que luego usan para evadir los filtros de seguridad.

y ejemplo de página de phishing oculta tras una URL generada por Google Translate (derecha)

Otra técnica cada vez más habitual consiste en integrar CAPTCHA en los sitios fraudulentos antes de dirigir al usuario a la página maliciosa. De este modo, se engañan los algoritmos antiphishing, ya que la presencia de CAPTCHA suele asociarse con páginas legítimas, lo que reduce las probabilidades de detección.

Un cambio en el objetivo: de contraseñas a datos biométricos y firmas

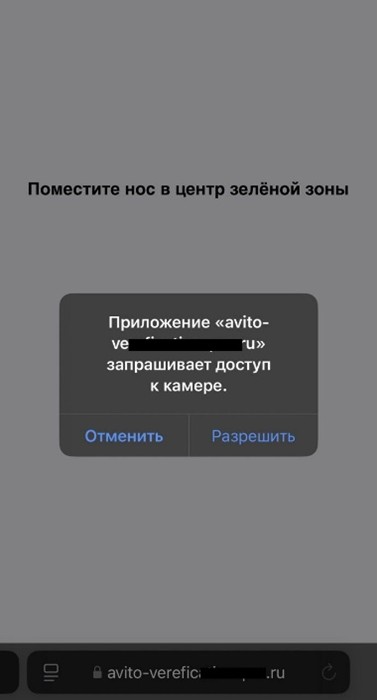

El foco ya no está solo en las contraseñas, sino en datos inmutables. Los ciberdelincientes buscan datos biométricos a través de sitios falsos que solicitan acceso a la cámara del smartphone bajo el pretexto de verificar la cuenta. Así capturan rasgos faciales u otros identificadores biométricos que no pueden modificarse, lo que permite acceder sin autorización a cuentas sensibles o vender la información en la dark web.

De manera similar, las firmas electrónicas y manuscritas (clave en transacciones legales y financieras) se roban mediante campañas de phishing que se hacen pasar por plataformas como DocuSign o que invitan al usuario a subir sus firmas a páginas fraudulentas, lo que expone a las empresas a graves riesgos financieros y reputacionales.

“La convergencia de la IA con técnicas de evasión ha convertido el phishing en una imitación casi perfecta de la comunicación legítima, incluso para los usuarios más precavidos. Los ciberdelincuentes ya no se conforman con robar contraseñas: ahora van a por datos biométricos y firmas electrónicas o manuscritas, lo que puede tener consecuencias devastadoras a largo plazo. Al aprovechar plataformas de confianza como Telegram y Google Translate, e incluso herramientas como CAPTCHA, están superando a las defensas tradicionales. Los usuarios deben mantener una actitud más crítica y proactiva que nunca para evitar caer en la trampa”, afirma Olga Altukhova, experta en seguridad de Kaspersky.

A principios de 2025, Kaspersky detectó una campaña sofisticada de phishing denominada Operation ForumTroll. Los ciberdelincuentes enviaban correos personalizados invitando a participar en el foro “Primakov Readings”. Los objetivos incluían medios de comunicación, instituciones educativas y organismos gubernamentales en Rusia. Bastaba con hacer clic en el enlace del correo para comprometer el sistema, ya que se explotaba una vulnerabilidad desconocida en la versión más reciente de Google Chrome. Los enlaces maliciosos eran de muy corta duración para evitar la detección y, en la mayoría de los casos, redirigían después al sitio legítimo del foro cuando el exploit ya había sido desactivado.