Kaspersky ha rastreado el recorrido completo que sigue la información sustraída en campañas de suplantación de identidad, desde su recolección hasta su explotación final, revelando cómo se transforma en un activo valioso para el fraude financiero, el robo de identidad o la extorsión. Algunas cuentas, como las bancarias o de criptomonedas, alcanzan precios medios de 350 y 105 dólares respectivamente y los documentos personales 15 dólares de media.

Más de 131 millones de enlaces de phishing han sido detectados por las soluciones de Kaspersky en Europa durante 2025, lo que confirma que este tipo de fraude sigue siendo una de las ciberamenazas más comunes y eficaces. A pesar de su aparente simplicidad, el phishing sigue funcionando porque no siempre se percibe como una amenaza real: una vez que la víctima entrega sus datos, estos no solo se usan de inmediato, sino que se almacenan, se analizan y se comercializan como productos de valor en la dark web.

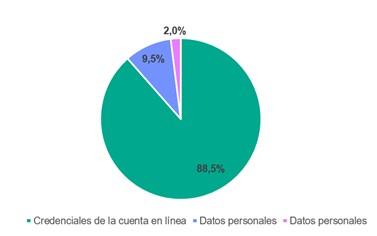

Según los expertos de Kaspersky, el 88,5% de los ciberataques de phishing han tenido como objetivo el robo de credenciales de acceso a cuentas online; el 9,5%, la recopilación de datos personales como nombre, dirección o fecha de nacimiento; y el 2%, información bancaria. Estos datos, una vez robados, pasan a formar parte de “plataformas como servicio” creadas por los propios ciberdelincuentes, donde se procesan, agrupan y comercializan de forma automatizada mediante infraestructuras propias o herramientas legítimas de desarrollo web.

Los datos validados se empaquetan y venden en foros clandestinos en forma de “dumps”. Algunas cuentas, como las bancarias o de criptomonedas, alcanzan precios medios de 350 y 105 dólares respectivamente. También se trafica con documentos personales (15 dólares de media) o accesos a portales gubernamentales (82,5 dólares). Para incrementar su valor, los delincuentes combinan diferentes fuentes en lo que se conoce como “dossiers digitales”, que permiten lanzar campañas de estafa más precisas, como los ciberataques dirigidos a altos ejecutivos (whaling).

| Categoría | Precios | Precio medio |

| Criptomonedas | USD 60-400 | USD 105 |

| Bancos | USD 70-2000 | USD 350 |

| Portales gubernamentales | USD 15-2000 | USD 82,5 |

| Redes sociales | USD 0,4-279 | USD 3 |

| Mensajeros instantáneos | USD 0,065-150 | USD 2,5 |

| Tiendas en línea | USD 10-50 | USD 20 |

| Juegos y plataformas de juego | USD 1-50 | USD 6 |

| Portales globales de Internet | USD 0,2-2 | USD 0,9 |

| Documentos personales | USD 0,5-125 | USD 15 |

“Los datos filtrados no se utilizan solo una vez. Pueden circular durante años y servir para múltiples tipos de fraude. Por eso es esencial entender cómo funcionan estas redes y qué se puede hacer para frenar su alcance”, afirma Olga Altukhova, experta en seguridad de Kaspersky.

Para evitar el uso fraudulento de datos robados los expertos de Kaspersky recomiendan las siguientes medidas:

- Bloquear inmediatamente las tarjetas bancarias afectadas contactando con la entidad emisora.

- Cambiar todas las contraseñas vinculadas al incidente, utilizando claves únicas y seguras, y activar la verificación en dos pasos.

- Revisar las sesiones activas en apps, servicios online o plataformas bancarias para detectar accesos sospechosos.

- Instalar soluciones de seguridad fiables que monitoricen posibles filtraciones de datos y protejan contra páginas de phishing.