Recomienda actualizar Exchange Server lo antes posible con los parches publicados por Microsoft

Hace unos días, varias empresas publicaron informes sobre la explotación de vulnerabilidades de día cero dentro de Microsoft Exchange Server, que pueden llevar a los atacantes a obtener acceso a cualquier cuenta de correo electrónico registrada o a la ejecución de código arbitrario dentro del contexto de Exchange Server.

Los expertos de Kaspersky prevén un número creciente de intentos de explotación dirigidos a obtener acceso a los recursos dentro de los perímetros corporativos y acompañados de un alto riesgo de infección por ransomware y robo de datos. Por ello, Kaspersky recomienda a las empresas que actualicen Exchange Server lo antes posible.

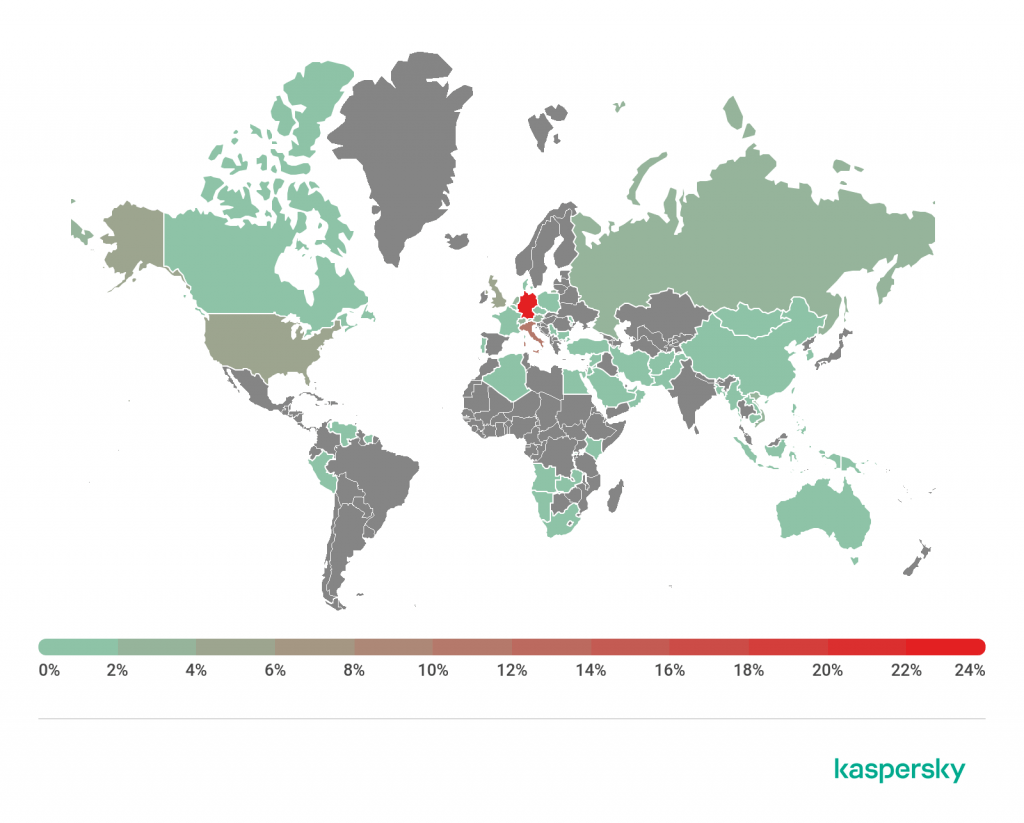

Kaspersky Threat Intelligence muestra que estas vulnerabilidades ya están siendo utilizadas por ciberdelincuentes en todo el mundo.

Los productos de Kaspersky detectan y protegen contra los intentos de explotación de las vulnerabilidades recientemente descubiertas en Microsoft Exchange Server mediante componentes de detección de comportamientos y prevención de explotaciones. El nombre de la detección es PDM:Exploit.Win32.Generic.

Kaspersky también detecta los exploits relevantes, así como las cargas útiles que se utilizan después de la explotación con diversos nombres de detección, tales como:

∙ Exploit.Win32.CVE-2021-26857.gen

∙ HEUR:Exploit.Win32.CVE-2021-26857.a

∙ HEUR:Trojan.ASP.Webshell.gen

∙ HEUR:Backdoor.ASP.WebShell.gen

∙ UDS:DangerousObject.Multi.Generic

Para evitar ser víctima de este tipo de ataques, Kaspersky recomienda a las organizaciones:

- Microsoft ya ha publicado una actualización para corregir todas estas vulnerabilidades, por lo que recomendamos actualizar Exchange Server lo antes posible.

- Centre su estrategia de defensa en la detección de movimientos laterales y la exfiltración de datos a Internet. Preste especial atención al tráfico saliente para detectar conexiones de ciberdelincuentes. Haga copias de seguridad de los datos con regularidad. Asegúrese de poder acceder rápidamente a ellos en caso de emergencia.

- Utilice soluciones que ayudan a identificar y detener el ataque en las primeras etapas, antes de que los atacantes logren sus objetivos.

- Utilice una solución de seguridad para endopoints de confianza.