Kaspersky ha identificado una nueva estafa que utilizafunciones dela plataforma de OpenAI para engañar a los usuarios. Los atacantes aprovechan lossistemasde creación de organizaciones e invitación a equipos para enviar correos fraudulentosque parecen auténticos al proceder de direcciones legítimas de OpenAI y engañar así a los usuarios.

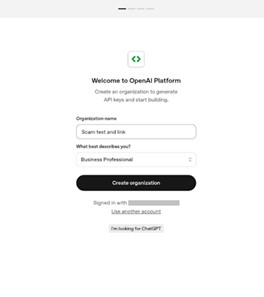

La estafa comienza cuando los ciberdelincuentes registran una cuenta en la plataforma de OpenAI. Durante el proceso de registro, se solicita introducir un nombre para la organización, un campo que permite cualquier combinación de caracteres. Los estafadores aprovechan esta flexibilidad para insertar textos engañosos, enlaces fraudulentos o números de teléfono falsos.

Una vez creada la “organización”, la plataforma permite invitar a miembros del equipo introduciendo las direcciones de correo electrónico de las posibles víctimas. De este modo, el contenido malicioso se introduce directamente en el campo «nombre de la organización», que posteriormente aparece en los correos de invitación

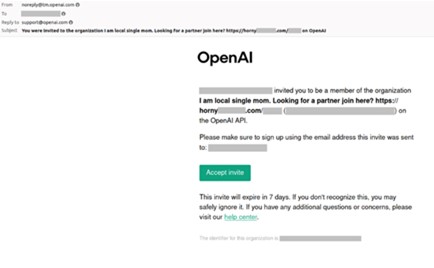

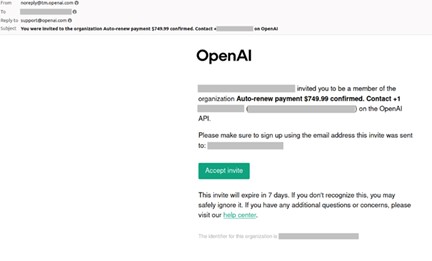

Las invitaciones se envían desde una dirección oficial de OpenAI, lo que dificulta su detección y aumenta la credibilidad del mensaje.

Kaspersky ha detectado distintos tipos de correos distribuidos mediante este método, incluidos mensajes con amenazas y contenidos claramente fraudulentos. Entre los ejemplos observados se encuentran correos que promocionan ofertas falsas, como supuestos servicios para adultos. Otro de los métodos empleados es el vishing, mediante falsas notificaciones que informan de la renovación de una suscripción por una cantidad elevada y que instan al destinatario a llamar a un número de teléfono para “cancelar el cargo”. Estas llamadas pueden derivar en nuevas estafas o en un mayor compromiso de la seguridad de la víctima.

Los investigadores no descartan que aparezcan otras amenazas distribuidas a través de esta técnica.

Entre los ejemplos observados se encuentran correos que promocionan ofertas falsas, como supuestos servicios para adultos. Otro de los métodos empleados es el vishing: falsas notificaciones que informan de la renovación de una suscripción por una cantidad elevada y que instan al destinatario a llamar a un número de teléfono para “cancelar el cargo”. Estas llamadas pueden derivar en nuevas estafas o en un mayor compromiso de la seguridad de la víctima. Los investigadores no descartan que aparezcan otras amenazas distribuidas a través de esta técnica.

“Este caso pone de manifiesto cómo determinadas funciones de las plataformas pueden ser utilizadas con fines maliciosos en ataques de ingeniería social. Al introducir elementos engañosos en campos aparentemente inofensivos, como el nombre de una organización, los estafadores intentan eludir los filtros tradicionales de correo y aprovechar la confianza de los usuarios en servicios reconocidos. Por ello, es recomendable verificar cualquier invitación y evitar hacer clic en enlaces sin comprobar su legitimidad. También animamos a las empresas a analizar si sus plataformas o servicios online pueden ser utilizados de forma abusiva por los atacantes”, afirma Anna Lazaricheva, analista senior de spam en Kaspersky.