Las técnicas empleadas por los ciberdelincuentes para atacar sin utilizar malware pueden ser muy variadas, aprovechando todo tipo de herramientas no maliciosas que forman parte del día a día de los responsables de TI.

2017 ha sido el año del ransomware. La escala global que alcanzó WannaCry, robando información de empresas de medio mundo, tuvo un impacto devastador. La repercusión mediática que obtuvo logró que el mundo comprendiera qué es el ransomware y también que empresas y usuarios prestaran, por fin, mayor atención a la importancia de la ciberseguridad.

Si bien seguiremos viendo más ataques de ransomware y de otras amenazas que utilizan malware en 2018, nuestra previsión es que el año que viene ganarán peso los denominados ataques malwareless. Ya hemos visto casos este año, pero el año que viene los ataques sin malware (malwareless) serán tendencia.

Suplantando al administrador

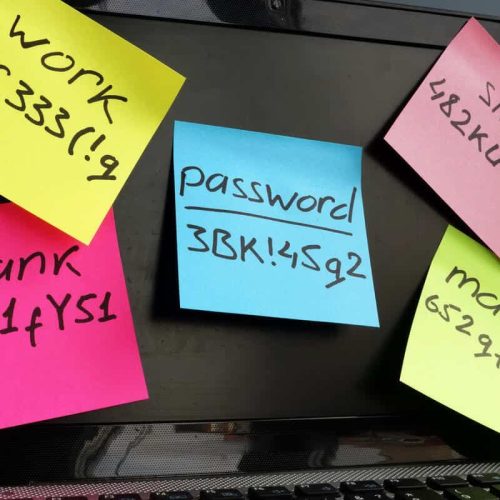

A medida que empresas e instituciones invierten en mejores sistemas de seguridad, los cibercriminales usan métodos cada vez más ingeniosos para sortear las barreras y lograr su propósito. Por eso, en los últimos meses hemos visto un mayor número de ataques que no utilizan malware, fácilmente detectable por herramientas de ciberseguridad avanzada. En su lugar, los atacantes asumen la identidad del administrador, tras haber conseguido sus credenciales de red. Es algo que ya está sucediendo: en el 62% de las brechas de seguridad en empresas en 2017 se han empleado técnicas de hacking; y en el 49% de esos incidentes no se utilizó malware. En 2018 esta situación se agravará.

Sticky Attacks para colarse por la puerta de atrás

Un gran ejemplo es este caso detectado por PandaLabs. En primer lugar, los atacantes recurren a un ataque de fuerza bruta contra un servidor que tiene habilitado el Remote Desktop Protocol (RDP) y consiguen las credenciales para acceder al equipo. A partir de ahí, los ciberdelincuentes hacen uso de scripts y herramientas del propio sistema operativo para pasar desapercibidos e instalar una sencilla puerta trasera. ¿Para qué? La respuesta es simple: aunque la víctima se dé cuenta de que ha sido comprometida y modifique las credenciales de acceso del Escritorio Remoto, el atacante puede aprovechar las Sticky keys(teclas especiales) para acceder al equipo sin necesidad de introducir las credenciales de acceso. Tan solo debe pulsar 5 veces la tecla mayúscula para activar las Sticky keys y ejecutar simultáneamente la puerta trasera.

Tal y como muestra esta infografía, el ataque no termina ahí, sino que los cibercriminales utilizaban dos maneras distintas para monetizar la ofensiva: generar tráfico online que se vendía a páginas de terceros o vender al mejor postor el acceso a las máquinas comprometidas.

Aprovechando PowerShell para minar criptomonedas

Otro caso reciente detectado por PandaLabs es este ataque automatizado que utiliza una combinación de diferentes técnicas: ataque de malware sin fichero, uso de PowerShell, exploits y Mimikatz personalizado para instalar un software de minería de Monero en los equipos comprometidos.

Este ataque es una clara muestra de cómo herramientas tan esenciales para los administradores de sistemas, como PowerShell, son cada vez más empleadas por los hackers para realizar sus ataques.

La solución: Threat Hunting

El auge de ataques que recurren a métodos tan sofisticados constata que el modelo de protección tradicional basado en antivirus y ficheros de firmas está obsoleto. El malware que podía ocultarse entre los ficheros desconocidos que una solución tradicional de seguridad tendía a ignorar es fácilmente detectado por las nuevas herramientas de ciberseguridad avanzada. Esta situación ha obligado a los cibercriminales a tirar de ingenio y buscar métodos más profesionales para eludir los sistemas de seguridad. Por eso, las soluciones de seguridad centradas en luchar contra el malware están abocadas al fracaso.

La clave para combatir un ataque carente de malware radica en la capacidad de detectarlo basándose en el comportamiento exhibido por los usuarios de la red corporativa. Para “cazar” estas amenazas es necesario disponer de herramientas de Threat Hunting que monitoricen el comportamiento de los equipos, las aplicaciones que se ejecutan en ellos y, fundamentalmente, qué hacen los usuarios de la red. Disponer de una cantidad tan ingente de datos y de perfiles de comportamiento esperado permite cotejar los modelos contra los datos reales para alertar de cualquier desviación sobre el comportamiento que resulte sospechosa. A continuación, los sistemas de machine learning priorizarán los incidentes potenciales, que serán estudiados en profundidad con herramientas de análisis forense remotas integradas en la plataforma de Threat Hunting. Precisamente, contar con tecnología de machine learning en nuestra solución Adaptive Defense implica que los miembros de nuestro equipo de Threat Hunting dispongan de más tiempo para cazar cualquier comportamiento anómalo y proteger a nuestros clientes.

Sabemos que los atacantes utilizan cada vez con mayor frecuencia ataques malwareless y recurren a herramientas legítimas del propio sistema. Por eso, con Adaptive Defense no solo clasificamos el 100% de los procesos que se ejecutan en cada uno de los equipos de la red, sino que los monitorizamos en tiempo real para destapar ataques como los que hemos descrito.