Kaspersky ha detectado una nueva técnica de phishing diseñada para evadir los controles de seguridad tradicionales mediante el uso de Bubble, una plataforma que permite crear aplicaciones web y móviles sin necesidad de programar. Los ciberdelincuentes están recurriendo cada vez más a herramientas legítimas de desarrollo para reforzar la eficacia de sus campañas fraudulentas.

Los ciberataques de phishing tradicionales suelen basarse en enlaces maliciosos o redirecciones evidentes, que los sistemas de seguridad modernos pueden detectar y bloquear con relativa facilidad. Sin embargo, los ciberdelincuentes están aprovechando ahora el entorno no-code de Bubble para generar aplicaciones intermedias alojadas en su infraestructura legítima y en dominios de confianza como bubble.io. Esto aumenta su credibilidad y permite sortear los filtros de seguridad. Estas aplicaciones actúan como redireccionadores encubiertos, dirigiendo de forma silenciosa hacia páginas fraudulentas diseñadas para robar credenciales.

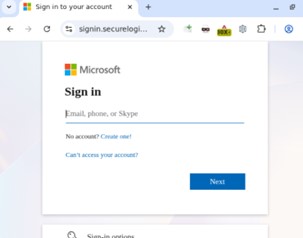

En la campaña analizada, los usuarios eran finalmente redirigidos a una convincente imitación de la página de inicio de sesión de Microsoft, protegida además por una capa de verificación de Cloudflare que dificulta aún más la detección de la actividad maliciosa.

Esta técnica podría integrarse en plataformas de phishing como servicio (PhaaS) y kits de phishing, que permiten desplegar campañas avanzadas con herramientas listas para usar. Entre sus capacidades destacan la interceptación en tiempo real de cookies de sesión, el uso de servicios legítimos como Google Tasks o Google Forms para distribuir ataques, o la ejecución de ataques adversary-in-the-middle (AiTM), capaces de eludir la autenticación multifactor. Además, estos kits incorporan funciones avanzadas como la generación de correos de phishing mediante Inteligencia Artificial, mecanismos de geofiltrado y técnicas de evasión diseñadas para evitar su detección por sistemas de seguridad. En muchos casos, se alojan en infraestructuras cloud de confianza, como AWS, lo que dificulta aún más su bloqueo.

“El uso de plataformas legítimas como Bubble introduce un nuevo nivel de abuso de confianza, lo que dificulta tanto a los usuarios como a los sistemas automatizados distinguir entre contenido seguro y malicioso. Esto incrementa significativamente el riesgo de robo de credenciales, accesos no autorizados y posibles brechas de datos”, afirma Roman Dedenok, experto en Anti-Spam de Kaspersky.