Los próximos 16 y 17 de julio volverá otro año más el Amazon Prime Day, la festividad estival que el gigante americano organiza por estas fechas con ofertas y precios con grandes descuentos. Con cada año más atención y compradores, también hay que tener cuidado a los peligros que pueden surgir. Check Point Research, la división de Inteligencia de Amenazas Check Point® Software Technologies Ltd., advierte de las precauciones que deben tener en cuenta los usuarios durante el Amazon Prime Day.

Según Check Point, durante el pasado mes de junio, surgieron más de 1.230 nuevos dominios asociados a Amazon. De ellos, el 85% se marcó como malicioso o como sospechoso de serlo.

Hallazgos alarmantes sobre el registro de dominios y los ataques de phishing

El año pasado, los miembros de Prime compraron más de 375 millones de artículos en todo el mundo y ahorraron más de 2.500 millones de dólares en millones de ofertas, lo que lo convirtió en el mayor Prime Day de la historia (US About Amazon). Sin embargo, es en este momento cuando los ciberdelincuentes aprovechan para llevar a cabo ataques de phishing y se enfocan en los compradores desprevenidos. Para ello, emplean tácticas engañosas como el envío de correos electrónicos falsos o la creación de páginas web fraudulentas con el objetivo de robar información personal o credenciales financieras.

Algunos ejemplos de estas páginas de reciente creación son:

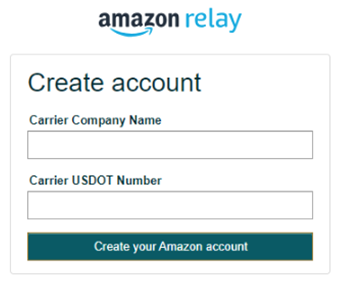

amazon-onboarding[.]com es una página fraudulenta recientemente registrada y diseñada como página de phishing que simula ser Amazon, dirigido específicamente a credenciales relacionadas con transportistas.

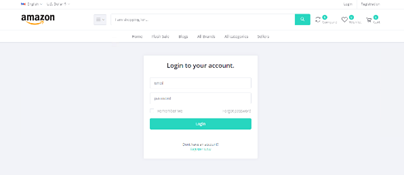

amazonindo[.]com es un sitio web fraudulento de Amazon. Presenta un botón de inicio de sesión/registro de perfil en la esquina superior derecha que, al hacer clic, recopila las credenciales de inicio de sesión de los usuarios.

Y más:

- shopamazon2[.]com

- microsoft-amazon[.]shop

- amazonapp[.]nl

- shopamazon3[.]com

- amazon-billing[.]top

- amazonshop1[.]com

- fedexamazonus[.]top

- amazonupdator[.]com

- amazon-in[.]net

- espaces-amazon-fr[.]com

- usiamazon[.]com

- amazonhafs[.]buzz

- usps-amazon-us[.]top

- amazon-entrega[.]info

- amazon-vip[.]xyz

- paqueta-amazon[.]com

- connect-amazon[.]com

- user-amazon-id[.]com

- amazon762[.]cc

- amazoneuroslr[.]com

- amazonw-dwfawpapf[.]top

- amazonprimevidéo[.]com

Ejemplo de intento de phishing de archivos

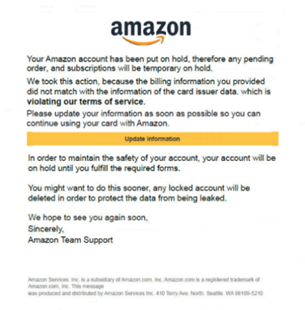

En junio de 2024, Check Point Research descubrió una campaña de phishing generalizada que imitaba la marca Amazon, dirigida especialmente a EE. UU. La campaña distribuía archivos con el siguiente hash MD5: 39af8a116a252a8aaf2328e661b2d5a2. Un archivo de ejemplo se llama Mail-AmazonReports-73074[264].pdf.

El contenido del archivo atrae a las víctimas al informarles de que se ha suspendido su cuenta de Amazon porque su información de facturación no coincide con la del emisor de la tarjeta. Les solicita actualizar los datos de pago mediante un enlace de phishing (trk[.]klclick3[.]com) que dirige a una página web fraudulenta. El mensaje amenaza con el cierre de la cuenta si no se toman medidas inmediatas, lo que crea una sensación de urgencia para incitar al usuario a responder rápidamente, temiendo la exposición de los datos o la cancelación de la cuenta como consecuencias del incumplimiento.

Claves para comprar con seguridad en Amazon Prime Day

Para que los compradores compren online de forma segura, Check Point Research aporta consejos prácticos de seguridad y protección:

- Comprobar las URL: es recomendable desconfiar de los errores ortográficos o de las páginas que utilizan un dominio de nivel superior diferente (por ejemplo, .co en lugar de .com). Estas pueden tener un diseño atractivo, pero están diseñadas para extraer datos.

- Establecer contraseñas seguras: las credenciales de acceso de Amazon.com han de ser fuertes e indescifrables para proteger las cuentas. Esto resulta especialmente necesario antes del Prime Day.

- Buscar HTTPS: verificar que la URL del sitio web comienza con «https://» y tiene un icono de candado, lo que indica una conexión segura.

- Limitar la información personal: un usuario debe evitar compartir datos personales como la fecha de cumpleaños o el número de la Seguridad Social con los comercios online.

- Sea precavido con los correos electrónicos: los ataques de phishing suelen utilizar un lenguaje urgente para engañar o invitar a hacer clic en enlaces o llevar a la descarga de archivos adjuntos. Es indispensable verificar siempre la fuente.

- Ser escépticos con las ofertas poco realistas: si esta es demasiado buena como para ser verdad, es probable que se trate de un intento de estafa.

- Utilizar tarjetas de crédito: este modelo de pago proporciona mayor protección para comprar por Internet.

Cómo protegerse contra el phishing

Check Point Software protege contra la omnipresente amenaza del phishing con sus completas soluciones Anti-Phishing 360° y proporciona seguridad a través de cuentas de correo electrónico, navegadores, endpoints, dispositivos móviles y redes. Desarrollada por Check Point ThreatCloud AI, esta solución ofrece protección contra el phishing de día cero mediante el análisis de cientos de indicadores de compromiso en tiempo real. Inspecciona meticulosamente cada atributo de los correos electrónicos entrantes, incluidos los archivos adjuntos, los enlaces y el contenido textual, reduciendo sustancialmente los riesgos antes de que los mensajes lleguen a la bandeja de entrada.

Además, la solución Check Point Harmony Email and Office Anti-Phishing se apoya en algoritmos avanzados basados en IA para detectar y bloquear intentos de phishing en tiempo real mediante el análisis de URL, dominios y contenido sospechoso para garantizar una protección completa. Esta solución se integra perfectamente con la infraestructura de seguridad existente, lo que proporciona una estrategia de defensa en capas que se adapta a unas amenazas en evolución permanente.

Al aprovechar la inteligencia de ThreatCloud, Check Point Harmony Anti-Phishing identifica y mitiga los intentos de phishing conocidos y desconocidos. Esto salvaguarda la información sensible y mantiene la confianza de los usuarios. Gracias a estas soluciones avanzadas, las organizaciones pueden contrarrestar eficazmente los ataques de phishing en evolución que se aprovechan de la naturaleza humana.