Check Point Research, la división de Inteligencia de Amenazas Check Point® Software Technologies Ltd., empresa de soluciones de ciberseguridad, ha detectado una tendencia creciente en el uso malicioso de archivos PDF: el 22% de los archivos adjuntos maliciosos en correos electrónicos corresponden a documentos PDF, en un contexto donde el 68% de los ciberataques aún se inicia con un simple correo.

Durante el último año se abrieron más de 400 mil millones de archivos PDF y se editaron 16 mil millones de documentos en Adobe Acrobat. Más del 87% de las empresas los utiliza como formato de archivo estándar para la comunicación empresarial. Esta confianza generalizada ha convertido a los PDFs en vehículos ideales para que los atacantes oculten código malicioso y evadan los sistemas de detección tradicionales.

Los atacantes usan contramedidas sofisticadas para eludir la detección, lo que hace que estos ataques sean cada vez más difíciles de identificar y detener. Check Point Research ha monitorizado numerosas campañas maliciosas que han pasado completamente desapercibidas por los proveedores de seguridad tradicionales, con cero detecciones en VirusTotal durante el último año.

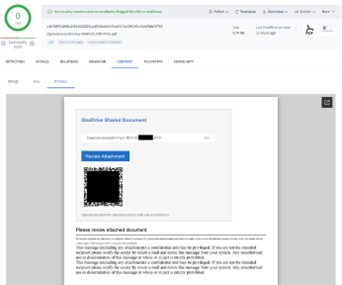

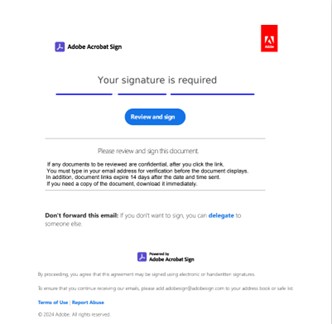

Los ciberdelincuentes emplean técnicas cada vez más sofisticadas para camuflar sus intenciones: el uso de códigos QR incrustados que redirigen a páginas de phishing cuando se escanean desde un dispositivo móvil; el ocultamiento de enlaces maliciosos detrás de servicios legítimos como Google, LinkedIn o Bing para sortear filtros de seguridad; el camuflaje de archivos mediante codificaciones complejas que impiden su análisis estático; y las estafas telefónicas que inducen a la víctima a llamar a números fraudulentos.

Estos archivos PDF maliciosos logran eludir herramientas de seguridad durante largos periodos de tiempo —en muchos casos, sin ser detectados por plataformas como VirusTotal durante meses— y representan un riesgo directo para las empresas. Las campañas de phishing asociadas a este formato imitan identidades visuales de marcas de confianza como Amazon o DocuSign, y se basan en la interacción humana para activarse, lo que las hace especialmente difíciles de frenar.

Las soluciones Threat Emulation y Harmony Endpoint de Check Point Software proporcionan una protección sólida frente a tácticas de ataque variadas, distintos tipos de archivo y múltiples sistemas operativos. En este sentido, es recomendable tomar algunas medidas básicas de precaución:

- Verificar siempre el remitente: aunque el archivo parezca legítimo, es esencial comprobar la dirección de correo.

- Desconfiar de archivos adjuntos inesperados: especialmente si invitan a hacer clic en un enlace, escanear un código QR o llamar a un número telefónico.

- Pasar el cursor sobre los enlaces: antes de hacer clic, se debe comprobar la URL completa.

- Utilizar visores de PDF seguros: preferiblemente navegadores o aplicaciones actualizadas.

- Desactivar JavaScript en lectores PDF: salvo que sea absolutamente necesario. Esto reduce el riesgo de ataques basados en secuencias de comandos.

- Mantener el sistema y herramientas de seguridad actualizadas: para cerrar vulnerabilidades conocidas.

- Confiar en la intuición: si un PDF parece sospechoso (tiene un formato inusual, errores tipográficos, o pide credenciales), probablemente sea una trampa.

“Los PDFs ya no son simplemente documentos, son mecanismos de entrega para el engaño. Al ser universalmente conocidos y utilizados, se convierten en el disfraz perfecto para las ciberamenazas. A medida que los atacantes pasan de explotar vulnerabilidades a explotar la confianza humana, la única defensa efectiva es una seguridad basada en la prevención, que inspeccione cada archivo en tiempo real y utilice protección proactiva potenciada por inteligencia artificial para detener los PDFs maliciosos antes de que lleguen a la bandeja de entrada”, explica Matanya Moses, director de protección de ciberseguridad en Check Point Research.