Los sectores más castigados por este tipo de ransomware son el retail, el industrial y la construcción, así como las administraciones públicas y el sector sanitario

Investigadores de Sophos revelan cómo actúa este tipo de ransomware, sucesor del conocido Ryuk, para cifrar datos confidenciales y extorsionar a las victimas con su publicación

Sophos detecta múltiples ataques confirmados del ransomware Conti, un ataque de cifrado de datos y solicitud de rescates que se ejecuta de forma manual por los ciberdelincuentes y que utiliza técnicas de doble extorsión sobre sus víctimas. Tras acceder a las redes empresariales, los atacantes roban los datos de sus objetivos antes de cifrarlos y después amenazan con publicar la información robada en la página web “Conti News” si la empresa no paga el rescate. Sophos ha identificado que los atacantes tras el ransomware Conti han publicado datos robados de al menos 180 organizaciones en los últimos meses.

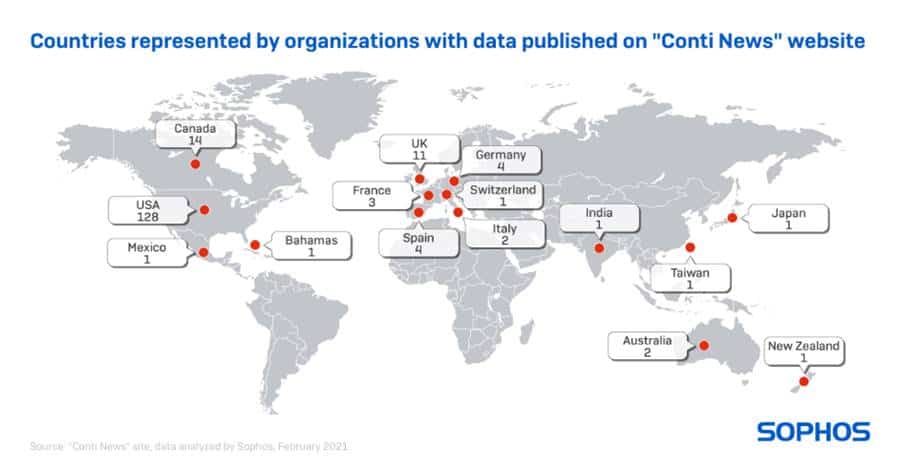

Los investigadores de Sophos y los expertos de Sophos Rapid Response han detectado múltiples ataques del ransomware Conti confirmados en los últimos 6 meses, una amenaza global que afecta principalmente a empresas de Norteamérica y Europa Occidental.

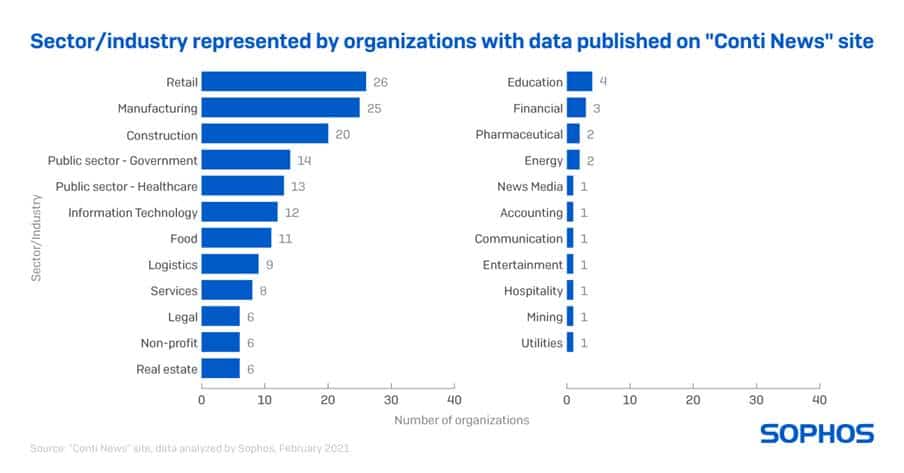

Desde su primera aparición, los investigadores asumieron que Conti era el sucesor de Ryuk aunque se ha identificado una diferencia crucial en el grupo criminal que está detrás del ransomware Conti. Los cibercriminales que lanzan este tipo de ataque utilizan técnicas de “doble extorsión”, amenazando con filtrar los datos robados para obligar a las víctimas a pagar el rescate. Con la información publicada por los ciberdelincuentes en el sitio web “Conti News”, Sophos ha creado un perfil victimológico para identificar qué tipo de empresas están siendo atacadas por esta familia de ransomware. A pesar de que este tipo de ataques pueden dirigirse a empresas de cualquier sector, las empresas más atacadas hasta ahora por el ransomware Conti pertenecen a los sectores de retail (26), industria (25), construcción (20) y administraciones públicas (14).

“En ataques dirigidos en los que hay personas a los mandos, los adversarios pueden adaptarse y reaccionar a situaciones cambiantes en tiempo real” afirma Peter Mackenzie, Manager en Sophos Rapid Response. “En el caso del último ataque del ransomware Conti identificado por Sophos, los atacantes accedieron simultáneamente a dos servidores. El equipo de TI de la empresa atacada detectó el ataque y desactivó uno de los servidores, creyendo que habían parado el ataque a tiempo. Sin embargo, los ciberdelincuentes simplemente cambiaron de servidor y continuaron su ataque desde el segundo servidor vulnerado. Tener un ‘Plan B’ es un enfoque habitual en los ciberataques dirigidos por personas y sirve como recordatorio de que, solo porque una actividad sospechosa en nuestra red se detenga, no significa que el ataque haya terminado” comenta el experto en ciberseguridad.

En las empresas en la que no existe un equipo especializado en seguridad, son los administradores de TI los que están en primera línea frente a los ataques de ransomware. “Son ellos los que llegan al trabajo una mañana y encuentran todo bloqueado junto a una nota de rescate en las pantallas de los ordenadores, a veces seguida de correos electrónicos e incluso llamadas amenazantes” comenta Mackenzie. Basado en su experiencia, los expertos en detección y respuesta frente a amenazas de Sophos han elaborado una lista de acciones básicas para ayudar a los responsables de TI en las primera horas y días de un ataque de ransomware como Conti, para ofrecerles vías en las que obtener ayuda y sentar las bases para un futuro más seguro:

1- Apaga el Protocolo de Escritorio Remoto (RDP) conectado a Internet para impedir que los cibercriminales accedan a las redes

2- Si necesitas acceder a un RDP, hazlo a través de una conexión VPN

3- Aplica una política de seguridad por capas para prevenir, proteger y detectar ciberataques, incluyendo las capacidades de detección y respuestas en endpoints (EDR) y equipos de respuesta gestionada frente a incidentes de seguridad, que vigilan las redes empresariales 24/7

4- Infórmate sobre los 5 indicadores tempranos de la presencia de un ciberatacantes para detener los ataques de ransomware

5- Cuenta con un plan eficaz de respuesta a incidentes y actualízalo cuando sea necesario. Si consideras que no cuentas con los recursos o habilidades necesarios para desarrollar un plan de seguridad, para supervisar las posibles amenazas o para responder a los incidentes de emergencia, considera la posibilidad de recursos a expertos externos para mantener tu empresa protegida.