Con el auge de estas aplicaciones durante el confinamiento se ha detectado un aumento significativo de campañas de ‘phishing’ y ‘malware’

Las credenciales robadas en estas plataformas podrían venderse en el mercado negro y, en el caso de cuentas corporativas, utilizarse a fin de obtener más información para lanzar nuevos ciberataques

Los ciberdelincuentes se han movilizado durante el confinamiento para adaptar sus ataques de ingeniería social a las plataformas con mayor demanda entre los usuarios. Así, las aplicaciones de videoconferencia para trabajar en remoto se han sumado a las de streaming como nuevos cebos mediante los que hacerse con credenciales y distribuir malware, según un estudio realizado por Proofpoint.

Los expertos de ciberseguridad de la compañía han detectado desde finales de marzo un aumento de campañas de phishing que utilizan de señuelo nombres de aplicaciones tan populares como Zoom y WebEx. En estos ataques, los ciberdelincuentes lanzan una serie de mensajes que instan a los usuarios a tomar diversas acciones como actualizar sus datos de acceso a la aplicación para arreglar una supuesta vulnerabilidad, activar su perfil en la plataforma o avisarles de que no han atendido una videoconferencia y ofrecerles de nuevo otra cita mediante un archivo adjunto malicioso.

“Las credenciales robadas se emplearían para acceder a cuentas corporativas y violar la confidencialidad de dichas empresas, así como obtener conocimiento acerca de posibles objetivos contra los que perpetrar nuevos ciberataques. Esto remarca el creciente valor que tienen las cuentas comprometidas de servicios de videoconferencia”, comenta Sherrod DeGrippo, directora sénior de Investigación y Detección de Amenazas de Proofpoint.

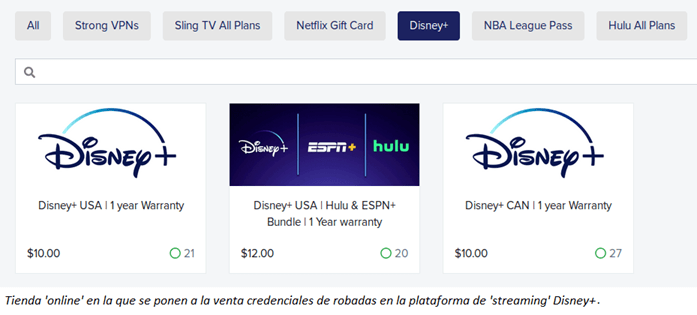

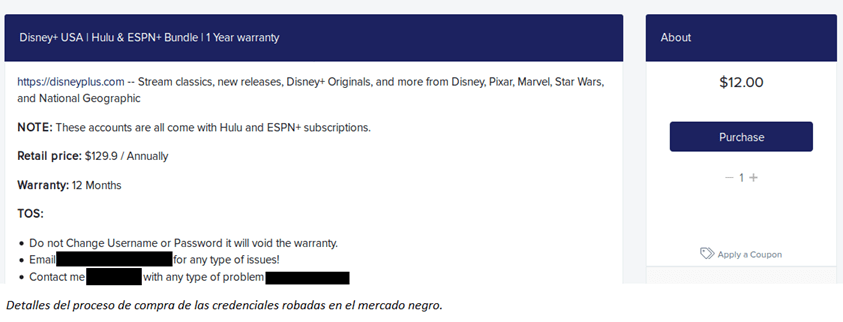

Estos datos de usuarios podrían ser asimismo objeto de venta para la reutilización de contraseñas. Según Proofpoint, existe un mercado muy maduro y operativo alrededor de credenciales de streaming robadas. Los ciberdelincuentes han observado una gran demanda de acceso a estos contenidos sin tener que pagar por ello el precio completo de la suscripción. Cuando los atacantes obtienen estos datos de acceso de usuarios, los venden a otras personas que los utilizarán para iniciar sesión y aprovecharse de estos servicios de contenido, muy probablemente, al mismo tiempo que los titulares legítimos. Actualmente, se pueden encontrar tiendas online con procedimientos relativamente sofisticados, con múltiples opciones de venta de esas credenciales y donde, incluso, los vendedores ofrecen una garantía o información de contacto en caso de cualquier problema.

Las credenciales robadas se venden por una fracción del precio de una suscripción legal y los ciberdelincuentes hacen hincapié al comprador de que no puede cambiar el nombre de usuario o la contraseña de la cuenta, ya que esto anularía la garantía. De hecho, si se diesen estos cambios en el inicio de sesión de la cuenta robada, se alertaría al titular legítimo de que ha perdido el control de la cuenta y, probablemente, se abriría un proceso para recuperar las credenciales, dejando así fuera al usuario no autorizado. “Los atacantes que hacen un uso indebido de estos datos hacen absolutamente todo lo posible para evitar ser detectados, porque eso acabaría con sus posibilidades de aprovecharse de las credenciales robadas”, apuntan los expertos de Proofpoint.

Protección proactiva de los usuarios ante posibles ciberataques

Afortunadamente, los usuarios tienen a su alcance diversas medidas para prevenir y remediar estos problemas. Según Proofpoint, la mejor manera de proteger proactivamente las credenciales en una plataforma es mantener el sistema operativo, navegadores y plug-ins actualizados. En el caso de profesionales que teletrabajan, hay que asegurarse de usar una VPN, si la organización la facilita, para garantizar el acceso a los sistemas de la empresa.

Se debe evitar además hacer clic en archivos adjuntos o enlaces contenidos en correos electrónicos. Los emails de phishing conducen sitios web inseguros que roban datos personales, contraseñas y detalles de tarjetas de crédito. Siempre es mejor escribir la dirección directamente en el navegador. Por último, es importante no reutilizar las mismas claves y plantearse usar un administrador de contraseñas para que la experiencia online sea lo más segura posible.

Proofpoint recalca la importancia de adoptar un enfoque de ciberseguridad centrado en las personas, que combine iniciativas de capacitación de concienciación con una educación dirigida a las amenazas, a fin de que los usuarios puedan reconocer e informar sobre ataques.