Check Point Research, la división de Inteligencia de Amenazas de Check Point® Software Technologies Ltd., empresa global en soluciones de ciberseguridad, ha revelado que los ciberdelincuentes continúan suplantando a marcas ampliamente reconocidas y que Microsoft sigue siendo su principal objetivo. Según el Brand Phishing Ranking de Check Point Research correspondiente al primer trimestre de 2026, Microsoft concentró el 22% de todos los intentos de suplantación de marca durante este periodo y mantiene su posición como la empresa más atacada a nivel mundial.

Apple (11%) y Google (9%) ocuparon el segundo y tercer lugar respectivamente, reflejando el creciente valor de las credenciales asociadas a servicios de identidad y plataformas cloud. Amazon (7%) y LinkedIn (6%) completan el top 5, con este último destacando por el creciente interés de los atacantes en cuentas profesionales y accesos corporativos. En conjunto, las cuatro marcas más suplantadas concentraron cerca del 50% de todos los intentos observados durante el trimestre.

Eusebio Nieva, director técnico de Check Point Software para España y Portugal, afirma: “los ataques de phishing siguen evolucionando tanto en escala como en sofisticación, aprovechando interfaces cada vez más realistas, manipulación sutil de dominios y una suplantación de marca altamente convincente. El hecho de que Microsoft, Apple y Google encabecen la clasificación demuestra lo crítico que se ha vuelto el acceso basado en la identidad y la nube para los atacantes. Al mismo tiempo, el auge de plataformas como LinkedIn subraya el interés creciente en entornos profesionales. Para hacer frente a estas amenazas, las organizaciones deben adoptar un enfoque preventivo que combine inteligencia de amenazas impulsada por IA con protección proactiva en correo electrónico, web y herramientas de colaboración”.

Las diez marcas más suplantadas en el primer trimestre de 2026 han sido:

- Microsoft – 22%

- Apple – 11%

- Google – 9%

- Amazon – 7%

- LinkedIn – 6%

- Dropbox – 2%

- Facebook – 2%

- WhatsApp – 1%

- Tesla – 1%

- YouTube – 1%

El protagonismo constante de las grandes marcas tecnológicas refleja hasta qué punto se han vuelto imprescindibles en nuestro día a día, especialmente en ámbitos como la identidad digital, la productividad o los servicios en la nube. Precisamente por eso, las credenciales vinculadas a estas plataformas se han convertido en un objetivo especialmente atractivo para los ciberdelincuentes.

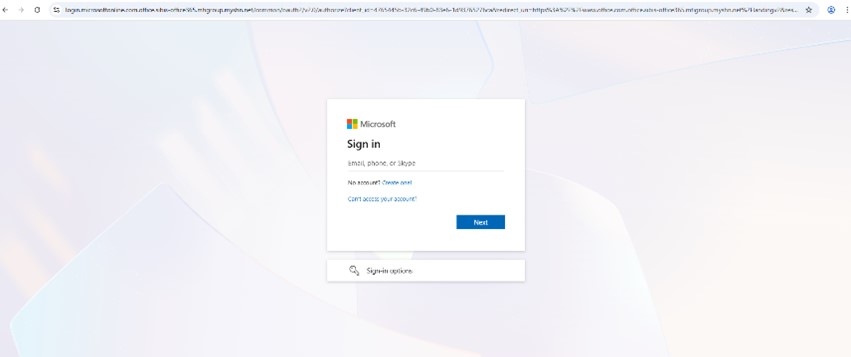

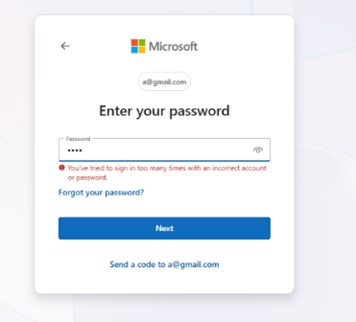

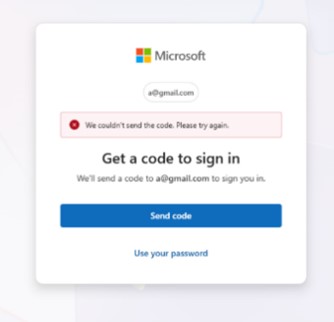

Microsoft: robo de credenciales mediante abuso de subdominios

Durante el primer trimestre de 2026, Check Point Research identificó una campaña de phishing que suplantaba el servicio de autenticación de Microsoft mediante el uso de subdominios extensos que incorporaban el nombre de la marca dentro de una URL compleja. Esta técnica incrementa la probabilidad de que los usuarios no detecten el dominio fraudulento. La página mostraba una interfaz de inicio de sesión aparentemente legítima, pero con comportamientos inconsistentes, lo que indicaba un intento de recolección de credenciales.

PlayStation: fraude en tiendas online falsas

Check Point Research también detectó un sitio que se hacía pasar por una tienda oficial de PlayStation, ofreciendo descuentos promocionales para atraer a los usuarios. El proceso de compra culminaba solicitando pagos mediante transferencia bancaria directa, una señal clara de fraude. Además, la presencia de enlaces rotos y redirecciones reforzaba la naturaleza maliciosa del sitio.

WhatsApp: secuestro de cuentas mediante códigos QR

Otra campaña suplantaba WhatsApp Web a través de una página que replicaba fielmente su interfaz. Se pedía a los usuarios que escanearan un código QR, lo que podía vincular sus cuentas a sesiones controladas por los atacantes y permitir el acceso no autorizado a conversaciones y datos personales.

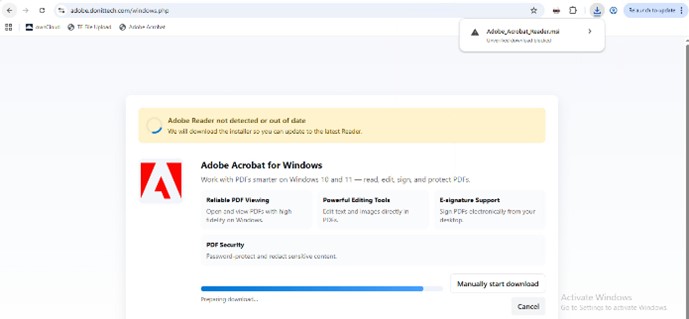

Adobe: distribución de malware a través de descargas falsas

En un incidente independiente, CPR descubrió un sitio que imitaba Adobe Acrobat y que ofrecía la descarga de un archivo malicioso. Este instalaba software de acceso remoto (RAT) y permitía a los atacantes controlar los sistemas infectados.

Por qué el phishing de marcas sigue teniendo éxito

El phishing de marcas continúa siendo eficaz porque explota la confianza de los usuarios en servicios digitales ampliamente utilizados. Para lograrlo, los atacantes recurren cada vez más a dominios complejos que imitan a los legítimos, junto con interfaces cuidadosamente diseñadas que replican procesos reales de autenticación. Además, emplean flujos de ataque en múltiples etapas que refuerzan la apariencia de legitimidad y combinan distintas técnicas, como el robo de credenciales, el fraude financiero y la distribución de malware, con el fin de incrementar su capacidad de éxito.

Mientras la identidad se consolida como la principal superficie de ataque en entornos digitales y cloud, el phishing sigue siendo uno de los vectores clave de acceso inicial, tanto en fraudes dirigidos a consumidores como en brechas de seguridad empresariales.