Los investigadores de Threat Labs de Netskope, empresa de seguridad y redes modernas para la era de la nube y la IA, están al tanto de varias campañas que se basan en un principio sencillo: reproducir fielmente la vida digital normal. Detrás de una simple invitación a una reunión se esconde en realidad un acceso permanente de administrador que se obtiene mediante herramientas perfectamente legítimas y firmadas.

El usuario recibe una invitación a una reunión de Zoom, Microsoft Teams o Google Meet. Todo parece normal, hasta el momento de unirse a la llamada.

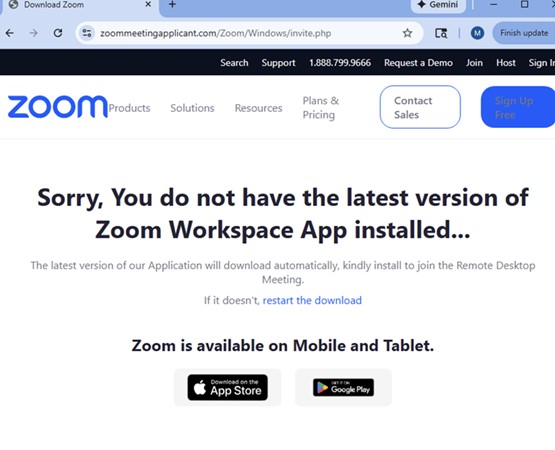

La página de entrada que se abre es una copia casi perfecta del servicio al que se dirige, a veces acompañada de una lista de participantes ya conectados. Todo está diseñado para provocar una reacción inmediata. El usuario quiere evitar perderse la reunión. Eso es precisamente lo que buscan los atacantes.

Al conectar, aparece un mensaje en el que se nos avisa que la app está desactualizada o ya no es compatible. Para participar, hay que instalar una «actualización de software obligatoria». A continuación, la víctima es redirigida a un dominio typosquatted, como zoom-meet.us, y descarga el programa solicitado.

Al presentar la amenaza como una corrección técnica crítica para una tarea legítima, los atacantes aumentan la probabilidad de que el usuario ignore las alertas de seguridad. Sin embargo, el archivo descargado no es un malware clásico. Se trata de una herramienta de supervisión y gestión remota perfectamente legítima, firmada digitalmente: Datto RMM, LogMeIn o ScreenConnect.

Una vez ejecutado, el software ofrece a los ciberdelincuentes acceso administrativo completo al equipo comprometido. El método es tremendamente eficaz, ya que se basa en software autorizado en muchos entornos. No se necesita ningún código malicioso personalizado.

Al utilizar estos agentes RMM, los atacantes se mezclan con el tráfico normal y eluden los controles basados en firmas. Pueden transferir archivos, abrir un shell remoto, observar la pantalla o moverse lateralmente por la red.

El objetivo va mucho más allá de una intrusión puntual. Una vez establecido el acceso, los atacantes disponen de una plataforma persistente para la post explotación. La recopilación de información confidencial es solo el primer paso.

Dado que estas herramientas están diseñadas para desplegar software de forma masiva, pueden utilizarse para difundir otras cargas a todo el entorno comprometido. Una sola máquina es suficiente para provocar un compromiso global, hasta el despliegue masivo de ransomware.

«Al obtener acceso administrativo, los piratas informáticos eluden los filtros de seguridad tradicionales y se instalan de forma permanente para llevar a cabo acciones graves, que van desde la recopilación de datos hasta la difusión masiva de ransomware», dice Jan Michael Alcantara, Threat Research Engineer de Netskope Threat Labs.