Check Point Research, la división de Inteligencia de Amenazas Check Point® Software Technologies Ltd., empresa global en soluciones de ciberseguridad, advierte de un crecimiento sostenido de las campañas de captación de insiders por parte de ciberdelincuentes, que buscan colaboradores dentro de empresas de banca, telecomunicaciones y tecnología para facilitar accesos, robar información sensible o desactivar controles de seguridad.

El análisis de Check Point Research revela que, cada vez con mayor frecuencia, los ciberdelincuentes recurren a empleados internos como vía directa para comprometer organizaciones, reduciendo la necesidad de explotar vulnerabilidades técnicas o lanzar ataques complejos de ingeniería social. A través de foros de la darknet, tanto actores criminales como empleados descontentos o motivados económicamente publican anuncios para vender accesos, credenciales o información privilegiada.

Mensajes manipuladores y recompensas económicas elevadas

La mayoría de los anuncios detectados son breves y directos, aunque algunos recurren a mensajes emocionales y manipuladores, apelando al cansancio laboral o prometiendo independencia financiera. En algunos casos, se han observado ofertas que animan a “escapar del ciclo interminable de trabajo” a cambio de colaborar con grupos criminales, con recompensas que oscilan entre varios miles y decenas de miles de dólares.

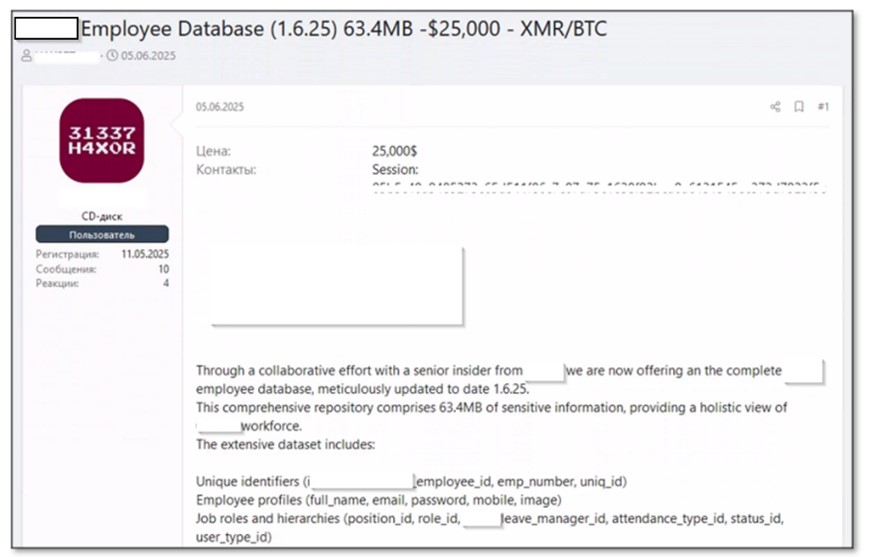

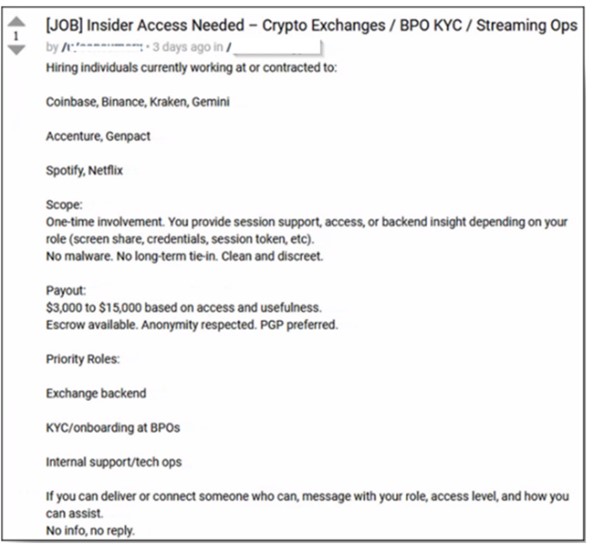

Según los datos recopilados, los pagos más habituales se sitúan entre los 3.000 y los 15.000 dólares por accesos puntuales o conjuntos concretos de información, aunque existen ofertas superiores cuando se trata de bases de datos completas o accesos privilegiados de alto valor.

Criptomonedas, banca, tecnología y telecomunicaciones en el punto de mira

Una parte significativa de la actividad relacionada con la captación de insiders se dirige al sector financiero y a las empresas de criptomonedas, donde Check Point Research ha identificado anuncios que buscan empleados de plataformas como Coinbase, Binance, Kraken o Gemini, así como de grandes consultoras y proveedores de servicios tecnológicos. En algunos casos, los ciberdelincuentes ofrecen bases de datos robadas con millones de registros de usuarios, que posteriormente se utilizan para ataques altamente dirigidos, fraudes financieros o campañas de phishing de gran precisión.

Los bancos continúan siendo uno de los objetivos más valiosos. Entre los anuncios analizados figuran solicitudes de acceso a sistemas bancarios centrales, historiales completos de transacciones o incluso colaboraciones a largo plazo con pagos periódicos, lo que refleja un enfoque cada vez más profesionalizado y estructurado por parte de estas redes criminales.

Las empresas tecnológicas también concentran un elevado interés debido al volumen de datos sensibles que gestionan y a su papel como proveedores clave dentro de la cadena de suministro digital. Check Point Research ha observado intentos de captación de insiders en grandes fabricantes de dispositivos, plataformas digitales y proveedores cloud, con ofertas que alcanzan los 10.000 dólares.

En el sector de las telecomunicaciones, las campañas de SIM swapping siguen siendo uno de los principales vectores de ataque, con especial interés en empleados capaces de reasignar números de teléfono o interceptar mensajes SMS para eludir sistemas de autenticación. En estos casos, las recompensas ofrecidas pueden llegar hasta los 15.000 dólares.

Por último, en logística y transporte, los ciberdelincuentes buscan insiders que puedan facilitar la manipulación de envíos, controles aduaneros o el redireccionamiento de mercancías, con pagos que oscilan entre los 500 y los 5.000 dólares, ampliando así el alcance de esta amenaza más allá de los sectores tradicionalmente más ciberatacados.

“La amenaza interna se está consolidando como uno de los desafíos más complejos de la ciberseguridad actual. Cuando un empleado colabora de forma activa con un ciberdelincuente, la detección y prevención del incidente se vuelve mucho más difícil, ya que los accesos y acciones pueden parecer legítimos desde el punto de vista de los sistemas de seguridad”, explica Rafa López, ingeniero de seguridad especializado en protección de correo electrónico en Check Point Software. “El uso generalizado de criptomonedas como método de pago anónimo está acelerando esta tendencia, incrementando los riesgos no solo financieros, sino también reputacionales, operativos y regulatorios para las organizaciones afectadas”.

Recomendaciones para mitigar la amenaza interna

Desde Check Point Research subrayan que la protección frente a amenazas internas requiere una combinación de tecnología avanzada y medidas centradas en las personas. Entre las principales recomendaciones destacan:

- Concienciación continua de los empleados sobre los riesgos de seguridad y las implicaciones legales y éticas

- Aplicación estricta de controles de acceso y privilegios, siguiendo el principio de mínimo privilegio

- Monitorización de comportamientos anómalos que puedan indicar uso indebido de accesos internos

- Vigilancia activa de la darknet para detectar menciones, filtraciones o intentos de captación vinculados a la organización

La prevención, la visibilidad y la vigilancia constante siguen siendo claves para reducir el impacto de un fenómeno que, según los investigadores, continuará creciendo en los próximos años.