Cómo defendernos de los ataques ransomware Living Off the Land con la guía paso a paso que nos ofrece la compañía CyberArk

En estos últimos tiempos estamos viendo un incremento sin precedentes de los ciberataques. Más numerosos y peligrosos, los daños que causan pueden ser de una gravedad extrema si no se atajan a tiempo. Los ataques ransomware son cada vez más variados, pudiendo encontrar entre ellos algunos capaces de vulnerar los sistemas informáticos sin uso de malware. Dentro de este campo, como bien sabréis, destacan los Ataques Living off the Land (LotL). Con este método los ciberdelincuentes, haciendo uso de puertas de entradas existentes en los sistemas, pueden realizar numerosas acciones. El ciberdelincuente se infiltra en una red empresarial, compromete los sistemas, escalan privilegios y se mueven lateralmente hasta obtener el acceso a los sistemas. Cualquier empresa puede ser objetivo de este tipo de ataques. Ahora bien, ¿Cómo defendernos de los ataques ransomware Living Off the Land?

Desde CyberArk nos dan unos pasos a seguir para ello usando el análisis ATT&CK. Gracias a él nos es posible desglosar comportamientos y señales de alerta en la etapa crítica de un ataque de ransomware LotL. Así podremos detectarlo lo antes posible y reducir el potencial daño que pueda causar. A continuación os dejamos los seis pasos a seguir:

Primer Paso. Primer contacto

Muchos de los atacantes se basan en las probadas técnicas de phishing, mientras que otros obtienen acceso inyectando código malicioso o secuencias de comandos en una experiencia de navegación online normal para descubrir vulnerabilidades, lo que se conoce como “compromiso de drive-by”. Otros, incluso, manipulan el software antes de que llegue al usuario final en un ataque a la cadena de suministro. Cualquiera de estas técnicas, o una combinación de varias, abrirá la puerta.

Segundo Paso. Ejecuta tus ejecutables

Una vez dentro, el objetivo del atacante es ejecutar el código malicioso a través de diversas opciones: desde abusar de los comandos de PowerShell hasta manipular PsExec, una herramienta que brinda a los administradores de TI una forma de ejecutar procesos usando las credenciales de cualquier identidad de forma remota. También es posible crear un entorno uniforme para el acceso remoto y local a los componentes del sistema de Windows a través de Instrumental de Administración de Windows, que puede abrir rutas de ataque. O, como se vio en el ataque a la cadena de suministro SolarWinds, los ciberdelincuentes pueden modificar el código fuente y provocar una actualización de seguridad, aparentemente inocua, que, en realidad, es el malware disfrazado.

Tercer Paso. Mantener el punto de apoyo

Esta es la etapa en la que LotL realmente se convierte en LotL. Es cuando el atacante se instala y aprovecha al máximo el tiempo y el anonimato que sus técnicas le ofrecen. En esta etapa, el atacante puede crear sus propias cuentas para mantener el acceso a los sistemas de las víctimas. También puede utilizar Logon AutoStart para ejecutar programas durante los arranques del sistema y obtener acceso a más privilegios en los sistemas comprometidos.

Cuarto Paso. Take it Up a Notch

Una vez asentado, el atacante busca obtener permisos de nivel superior. Por ello, muchos buscan credenciales de cuenta de dominio, especialmente las de los administradores de dominio que tienen acceso a sistemas Tier0, como Active Directory, y prefieren cuentas de servicio vinculadas a identidades no humanas, pues estas contraseñas se cambian con poca frecuencia. A través de técnicas como el volcado de credenciales del sistema operativo, los atacantes obtienen la información de inicio de sesión a medida que se acercan a las claves de los sistemas más potentes. Todo ello, bajo la apariencia de cuentas y herramientas “legítimas” para evadir las defensas.

Quinto Paso. Forjar un pase de acceso total

Con los privilegios de administrador de dominio conseguidos, el atacante puede manipular los controladores de dominio o extraer datos de contraseña de Active Directory. Todo ello mediante la ejecución de DCSync, que puede producir hashes actuales e históricos de cuentas potencialmente útiles. Además puede intentar tener acceso a secretos de Autoridad de Seguridad Local para obtener información de las cuentas.

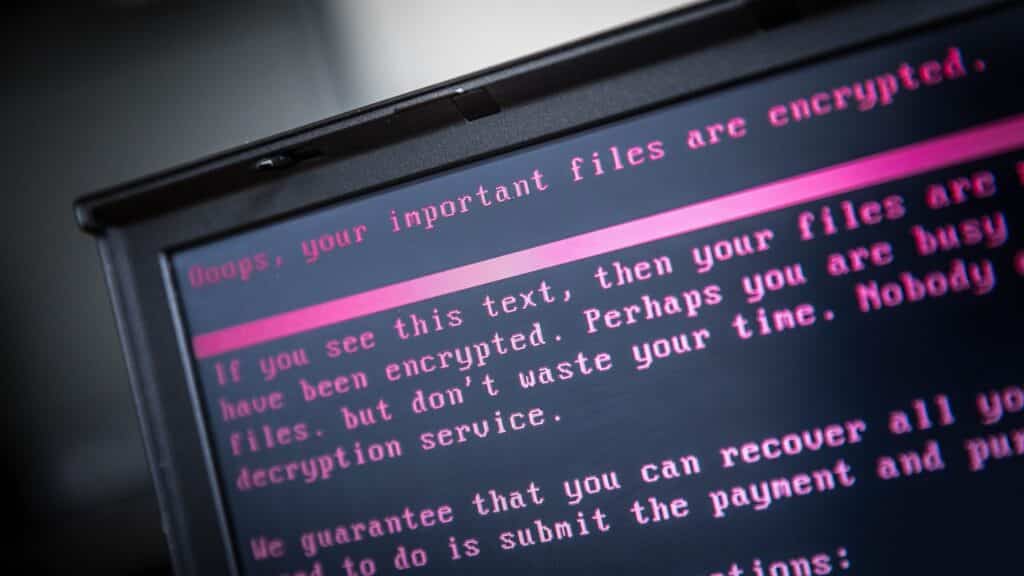

Sexto Paso. Moverse con facilidad para lograr el objetivo

Con libertad de movimientos, ahora el atacante se centra en el movimiento lateral. Sus claves Kerberos falsificadas le permiten eludir los controles de seguridad y acceso mientras busca datos para extraer. Una vez hecho, espera el momento adecuado para ex-filtrar datos sensibles, cifrar archivos y exigir un rescate. En otros casos, el atacante puede usar cuentas válidas para interactuar con un recurso compartido de red remoto usando Server Message Block.