El ransomware siempre aparece cuando las empresas hablan de las ciberamenazas a las que se enfrentarán en 2021

Los atacantes siguen trabajando y son muy hábiles en sus avances, y las noticias sobre las organizaciones afectadas por este tipo de ciberataques están constantemente en las portadas de los periódicos. Sin embargo, estos grupos ocultan la complejidad real del ecosistema del ransomware. Para ayudar a las organizaciones a entender cómo funciona éste y cómo combatirlo, los investigadores de Kaspersky han analizado los foros de la darknet e investigado a los grupos REvil y Babuk, desmontando algunos de los mitos sobre el ransomware.

Como cualquier industria, el ecosistema del ransomware se compone de muchos actores que asumen diversas funciones. Frente a la creencia de que los grupos de ransomware son en realidad bandas -grupos cerrados, que han pasado por todo juntos, al estilo de El Padrino-, la realidad es más parecida al mundo de «Los caballeros» de Guy Ritchie, con un número significativo de actores diferentes -desarrolladores, botmasters, vendedores de acceso, operadores de ransomware- implicados en la mayoría de los ataques, que se suministran servicios entre sí a través de los mercados de la darknet.

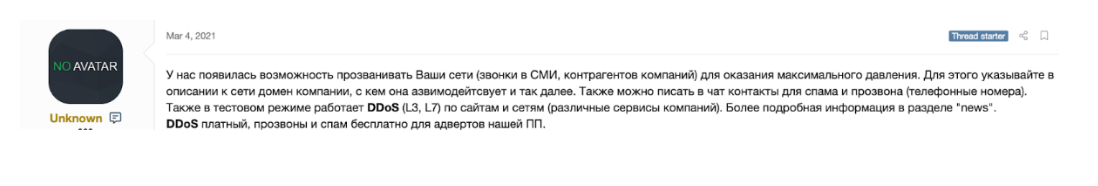

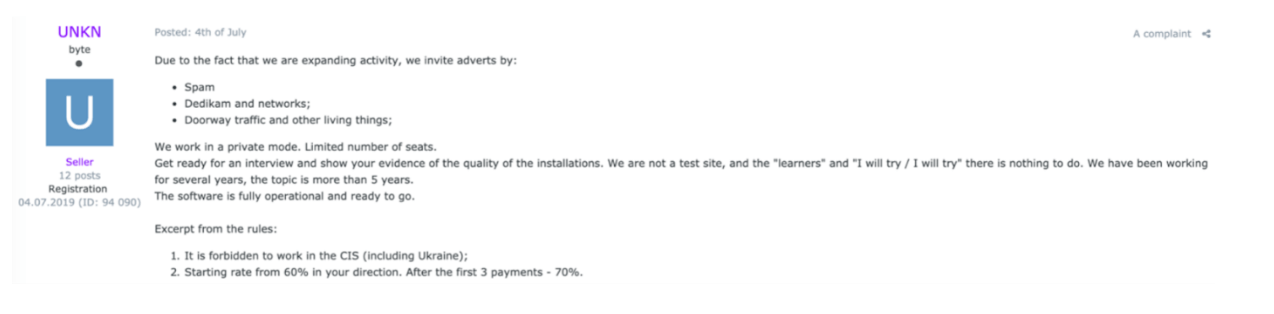

Estos actores se reúnen en foros especializados de la darknet en los que se pueden encontrar anuncios actualizados regularmente ofreciendo servicios y acuerdos de colaboración. Los grandes actores que operan por su cuenta no frecuentan este tipo de sitios, sin embargo, grupos conocidos como REvil, que ha incrementado sus ataques a organizaciones en los últimos trimestres, publican sus ofertas y novedades de forma regular utilizando programas de afiliados. Este tipo de participación supone una asociación entre el operador del grupo de ransomware y el afiliado. En ella el operador del ransomware se lleva una parte de los beneficios – entre el 20 y el 40%- mientras que el 60-80% restante es para el afiliado.

REvil anuncia una nueva capacidad para organizar llamadas a los medios de comunicación y a los socios objetivo con el fin de ejercer una presión adicional sobre el pago del rescate

Ejemplos de ofertas con condiciones de pago en programas de afiliados

La selección de estos socios es un proceso muy cuidado que atiende a reglas básicas establecidas por los operadores de ransomware desde el principio, incluyendo restricciones geográficas e incluso opiniones políticas. Al mismo tiempo, las víctimas del ransomware se seleccionan según la oportunidad.

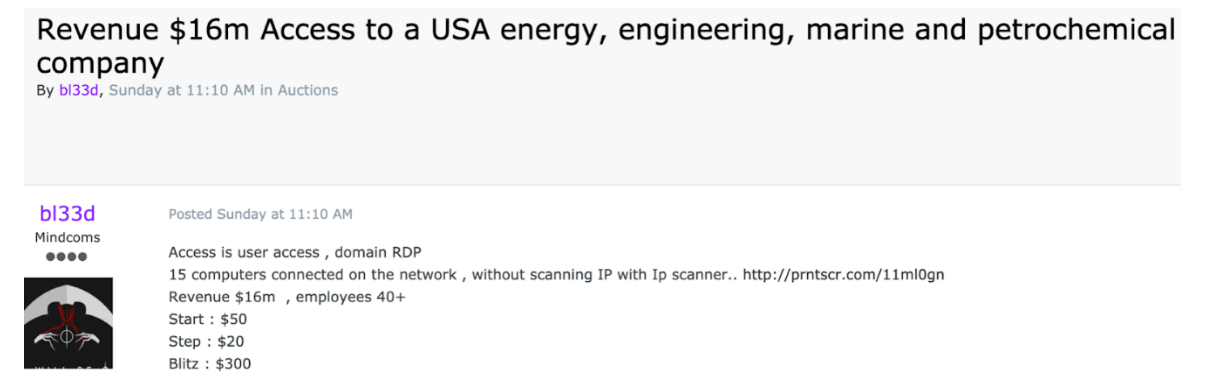

Dado que los agentes que infectan a las organizaciones y las que operan el ransomware son grupos diferentes, cuyo único objetivo es obtener beneficios, las más infectadas suelen ser aquellas a las que resulta más fácil atacar – esencialmente, aquellas empresas u organismos a las que los atacantes pudieron acceder más fácilmente. Puede tratarse tanto de actores que trabajan dentro de los programas de afiliación como de operadores independientes que luego venden el acceso, en forma de subasta o mediante un acuerdo, a partir de tan solo 50 dólares. La mayoría de las veces estos atacantes son propietarios de botnets que trabajan en campañas masivas y de gran alcance y venden el acceso a las máquinas de las víctimas al por mayor, o vendedores de acceso a la búsqueda de vulnerabilidades públicamente divulgadas en el software de Internet, como los dispositivos VPN o las pasarelas de correo electrónico, que pueden utilizar para infiltrarse en las organizaciones.

Ejemplo de una oferta para vender el acceso al RDP de una organización

En los foros de ransomware también hay otros tipos de ofertas. Algunos operadores de ransomware venden muestras de malware y creadores de ransomware por precios que oscilan entre 300 y 4.000 dólares, mientras que otros ofrecen Ransomware-as-a-Service, es decir, la venta de ransomware con el apoyo continuado de sus desarrolladores, en paquetes cuyo precio oscila entre 120 dólares al mes y 1.900 dólares al año.

«En los últimos dos años, hemos visto cómo los ciberdelincuentes se han vuelto más audaces en el uso del ransomware. Las organizaciones a las que se dirigen estos ataques no se limitan ya a las grandes corporaciones y organismos gubernamentales: los operadores de ransomware están preparados para atacar a cualquier empresa, independientemente de su tamaño. Está claro que el sector del ransomware en sí mismo es complejo e implica a muchos actores diferentes con diversas funciones. Para luchar contra ellos, debemos informarnos sobre su funcionamiento y combatirlos como un todo. El Día contra el ransomware es una buena oportunidad para poner de relieve esta necesidad y recordar al público lo importante que es adoptar prácticas de seguridad eficaces. Mediante el Programa Mundial contra la Ciberdelincuencia de INTERPOL y junto a nuestros socios, colaboramos a reducir la repercusión mundial del ransomware y a proteger frente a los daños causados por esta creciente amenaza«, comenta Craig Jones, Director de Ciberdelincuencia de INTERPOL.

«El ecosistema del ransomware es complejo y con muchos intereses en juego. Es un mercado fluido con muchos actores, algunos bastante oportunistas, otros muy profesionales y avanzados. No eligen objetivos concretos, pueden ir a por cualquier organización, ya sea una empresa o un pequeño negocio, siempre que puedan acceder a ellos. Además, su negocio está floreciendo, no va a desaparecer pronto«, comenta Dmitry Galov, investigador de seguridad del Equipo de Investigación y Análisis Global de Kaspersky. «La buena noticia es que incluso algunas medidas de seguridad bastante simples pueden alejar a los atacantes, por ejemplo, prácticas estándar como las actualizaciones regulares de software y las copias de seguridad aisladas ayudan, aunque hay mucho más que las organizaciones pueden hacer para protegerse«.

«Sólo se podrán llevar a cabo acciones efectivas contra el ecosistema del ransomware cuando se comprendan realmente sus fundamentos. Con este informe, esperamos arrojar luz sobre la forma en que se organizan realmente los ataques de ransomware, para que la comunidad pueda establecer contramedidas adecuadas«, añade Ivan Kwiatkowski, investigador de seguridad senior del Equipo de Investigación y Análisis Global de Kaspersky.

El 12 de mayo, Día contra el ransomware, Kaspersky anima a seguir estas buenas prácticas para que las organizaciones pueden protegerse del ransomware:

- Mantener siempre actualizado el software en todos los dispositivos utilizados, para evitar que los atacantes se infiltren en la red aprovechando las vulnerabilidades.

- Centrar la estrategia de defensa en detectar los movimientos laterales y la exfiltración de datos a Internet. Prestar especial atención al tráfico saliente para detectar las conexiones de los ciberdelincuentes. Establecer copias de seguridad offline que los intrusos no puedan manipular.

- Activar la protección contra el ransomware en todos los endpoints.

- Instalar soluciones anti-APT y EDR, que permiten capacidades de descubrimiento y detección de amenazas avanzadas, investigación y reparación oportuna de incidentes.