Las vulnerabilidades de Atlassian y Azure, víctimas de cientos de ataques procedentes de más de 500 direcciones IP únicas en poco más de un mes.

Cualquiera con acceso a un dispositivo final con una versión vulnerable de software puede ejecutar comandos arbitrarios a través de una solicitud HTTP sin la necesidad de una cabecera de autorización. La respuesta esperada a esta solicitud sería una página de respuesta 401 «Unauthorized». Sin embargo, el usuario puede ejecutar comandos con privilegios de administrador. Estas amenazas se vieron anteriormente durante el ataque de Equifax en 2017. Dos de las últimas vulnerabilidades encontradas son las últimas actualizaciones de este tipo de ataques: La vulnerabilidad de inyección de Atlassian Confluence OGNL y una vulnerabilidad que afecta a Azure Open Management Infrastructure (OMI). Las vulnerabilidades de Atlassian y Azure víctimas de cientos de ataques.

Los investigadores de Barracuda analizaron ataques que intentaban explotar estas vulnerabilidades durante un periodo de 45 días entre agosto y septiembre, y encontraron picos en los ataques provenientes de más de 500 direcciones IP únicas de los atacantes. A continuación, presentamos un análisis más detallado de estas vulnerabilidades, los patrones de ataque recientes y las soluciones que se pueden utilizar para ayudar a la protección contra este tipo de ataques.

Amenaza destacada

Vulnerabilidades de ejecución remota de código (RCE): RCE es el término para describir la ejecución de código arbitrario en un sistema informático en la que el actor de la amenaza no tiene acceso directo a la consola. Es como si el atacante estuviera físicamente sentado frente al sistema mientras toma el control total del mismo.

Los detalles

La vulnerabilidad de inyección de código Atlassian Confluence OGNL se publicó por primera vez el 25 de agosto de 2021. Poco después, se añadió a la base de datos nacional de vulnerabilidades (CVE-2021-26084). Esta vulnerabilidad permite al atacante realizar una petición “POST”, utilizando el motor de plantillas de Confluence, sin una cabecera de autorización. Esto garantiza al atacante acceso con privilegios de administrador en el sistema. Utilizando los parámetros “queryString” y “linkCreation”, los atacantes pueden introducir código Java. Atlassian anunció que «todas las versiones de Confluence Server y Data Center anteriores a las versiones reparadas se ven afectadas por esta vulnerabilidad».

Al analizar los datos desde finales de agosto hasta finales de septiembre, los investigadores de Barracuda encontraron que los ataques contra la vulnerabilidad de Confluence comenzaron a aumentar y los ataques han continuado siendo elevados, ya que muchos usuarios de Confluence todavía tienen una versión vulnerable del software. Por su parte, Azure anunció la vulnerabilidad CVE-2021-38647 el 15 de septiembre de 2021. Esta vulnerabilidad afecta a Azure Open Management Infrastructure (OMI). Azure OMI es un agente de software preinstalado y desplegado silenciosamente en entornos Cloud. Esta instalación silenciosa ahora ha puesto en riesgo a los clientes de Azure hasta que actualicen sus sistemas a la última versión de OMI.

Los atacantes se dirigen a estos sistemas enviando un mensaje HTTPS especialmente diseñado a uno de los puertos que escuchan el tráfico OMI (puertos 1270/5985/5986), lo que le da al atacante acceso inicial a la máquina. Los comandos enviados por el atacante serán ejecutados por el servicio SCXcore, lo que le permitirá aprovechar las vulnerabilidades. El atacante puede pasar un comando a la máquina sin un encabezado de autorización, que el servidor OMI tratará como de confianza y le dará al atacante acceso «root» al sistema.

Incremento en el número de atacantes

Si miramos los datos de los sistemas de Barracuda desde mediados de septiembre, los investigadores observaron un pronunciado incremento en el número de atacantes intentando explotar esta vulnerabilidad. Después del pico inicial el 18 de septiembre, el número de ataques cayó, pero volvió a repuntar y se equilibró con el tiempo.

Durante el análisis de ataques en el periodo de 45 días entre agosto y septiembre, se descubrieron 550 direcciones de IP únicas de atacantes que habían intentado explotar la vulnerabilidad de Atlassian Confluence, y 542 direcciones de IP únicas que habían intentado atacar la vulnerabilidad de Azure OMI.

Detrás de cada IP había múltiples atacantes, lo que significa que el número de ataques fue significativamente mayor que el número de IPs. Los investigadores descubrieron esta información utilizando huellas digitales de los clientes y otras técnicas.

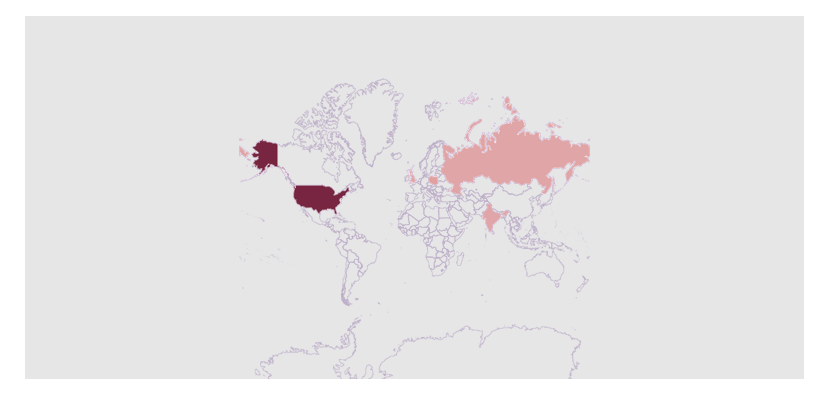

Mapa de calor de las direcciones IP de los atacantes

Como se puede ver en el mapa de calor de abajo, la mayoría de las direcciones IP de los atacantes tienen su sede en EE. UU., concretamente en Alaska. Esto puede deberse a que la mayoría de las granjas de servidores se encuentran en estas regiones. También se enviaban ataques desde países como Rusia, Reino Unido, Polonia e India. Los atacantes de todo el mundo están intentando explotar estas vulnerabilidades y las organizaciones deben estar un paso por delante para proteger sus aplicaciones web.

Cómo proteger sus aplicaciones web contra estas vulnerabilidades

Debido al creciente número de vulnerabilidades encontradas en las aplicaciones web, cada vez es más complejo protegerse contra ataques. Sin embargo, ahora hay disponibles soluciones “todo en uno” para proteger a las aplicaciones web de ser explotadas por estas vulnerabilidades. Las soluciones WAF/WAF-as-a-Service, también conocidas como servicios de protección de aplicaciones web y API (WAAP), pueden ayudar a proteger sus aplicaciones web al proporcionar las últimas soluciones de seguridad en un producto fácil de usar.