Este tipo de campañas suelen ser periódicas, por lo que es importante aprender a reconocerlas, en base a los casos observados hasta ahora

ESET alerta acerca de dos nuevas campañas de Agent Tesla que podrían representar una amenaza para los usuarios españoles.

A la hora de propagar sus amenazas, es frecuente observar cómo los delincuentes reutilizan técnicas que les han funcionado bien con anterioridad, algo especialmente cierto cuando se trata de amenazas que se propagan por mensajes de texto o email.

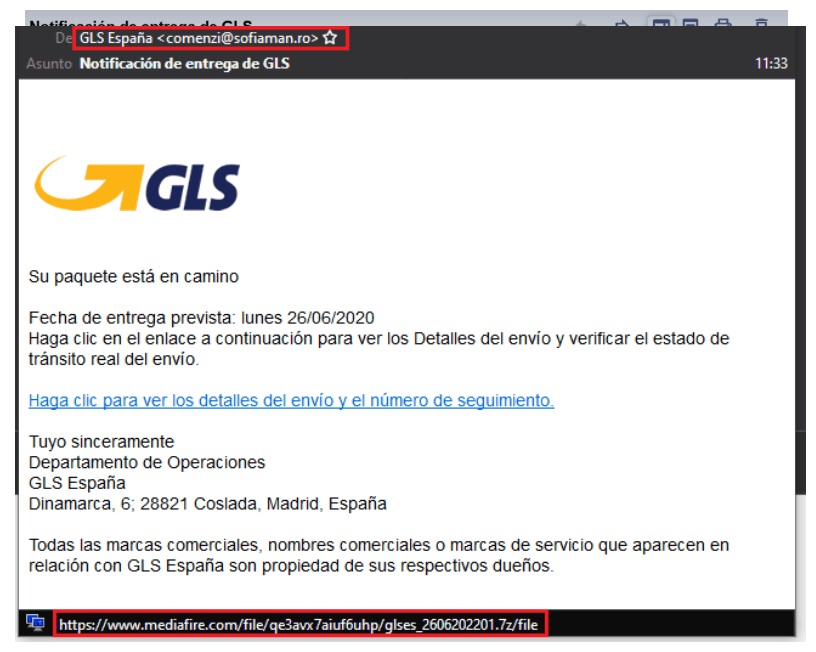

En el caso de las Notificaciones de Entrega, con frecuencia los delincuentes reutilizan una y otra vez plantillas de correo para tratar de engañar a los usuarios y conseguir que pulsen sobre los enlaces incluidos o que descarguen y ejecuten los ficheros adjuntos. Normalmente, estas plantillas se reutilizan durante semanas o meses hasta que pierden efectividad. Sin embargo, ESET ha detectado una nueva campaña de propagación de Agent Tesla, malware especializado en el robo de información, gracias a los datos proporcionados por el investigador Germán Fernández, quien informaba acerca de un correo suplantando a la empresa de logística GLS para propagar una nueva variante de este conocido infostealer.

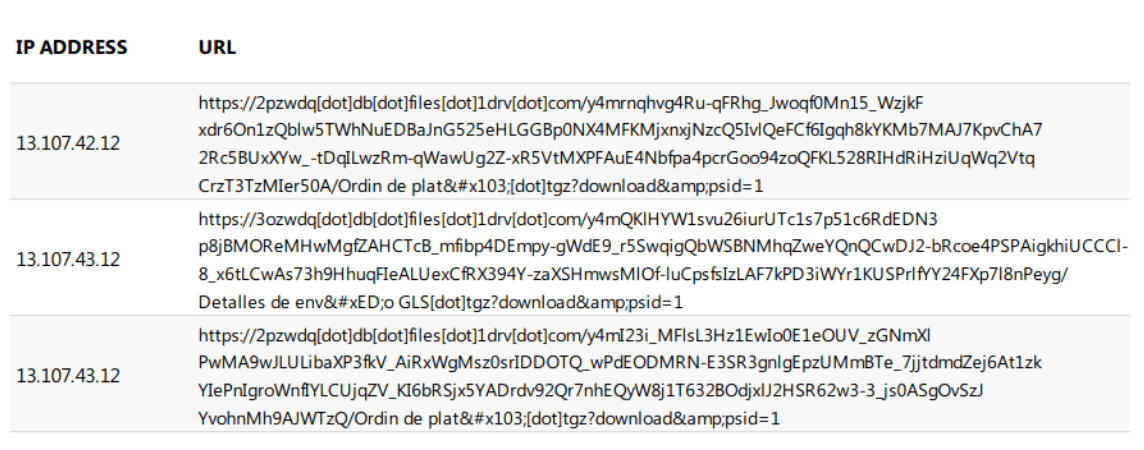

El cuerpo del mensaje es exactamente igual a uno que ESET ya detectó y analizó a finales de junio de 2020. Los delincuentes han mantenido exactamente el mismo cuerpo del mensaje, tan solo han cambiado la fecha y la dirección a la que apunta el enlace incluido. También es destacable que, en ambos correos enviados con más de un año de diferencia, aparezca como remitente una dirección de correo con el dominio de Rumanía. Revisando las direcciones donde se han encontrado ficheros similares, ESET ha observado cómo los delincuentes siguen alojándolos en servicios en la nube como OneDrive de Microsoft, además de observar otros nombres para el fichero malicioso, lo que podría indicar que también se estén utilizando otras campañas con otros asuntos para propagar esta amenaza.

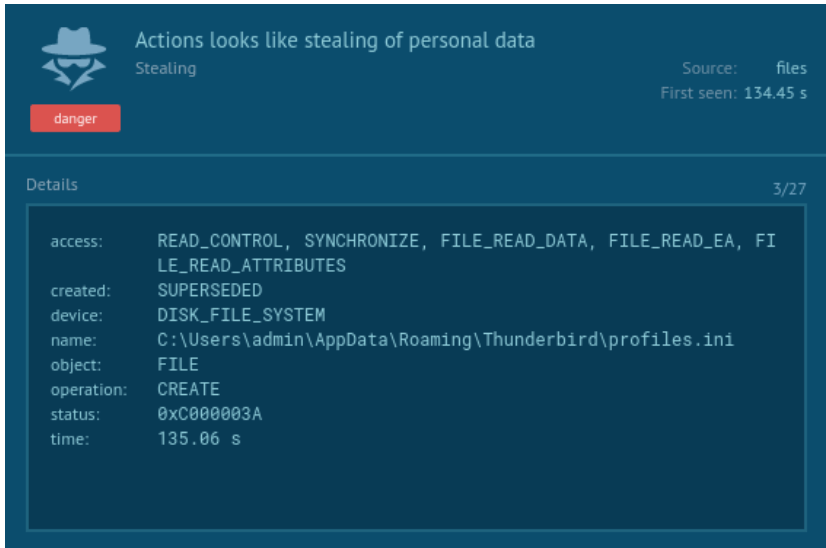

Al analizar el comportamiento del malware contenido dentro del archivo “Detalles de envío GLS.exe”, se observa que, como viene siendo habitual en Agent Tesla y otras herramientas de control remoto (RATs por sus siglas en inglés), su finalidad es el robo de credenciales almacenadas en aplicaciones como Clientes de correo, navegadores de Internet o clientes FTP, entre otros.

Este comportamiento malicioso es algo que se ha mantenido durante varios meses, y al revisar las campañas similares analizadas durante el último año, se comprueba que los delincuentes apenas han realizado variaciones en el comportamiento básico de sus amenazas. Además, tal y como advierte ESET, en la actualidad esta no es la única campaña que está dirigida a usuarios españoles.

Los Justificante de Pago, otra fuente de peligro

Tal y como señalan los expertos de ESET, una de las plantillas de correo que más se ha estado utilizando durante los últimos meses por parte de los delincuentes para propagar amenazas como Agent Tesla, ha sido la que simula ser un justificante de pago emitido por una empresa que, muchas veces, suele ser un cliente o proveedor de la empresa que recibe estos emails, dirigidos normalmente a los departamentos de administración.

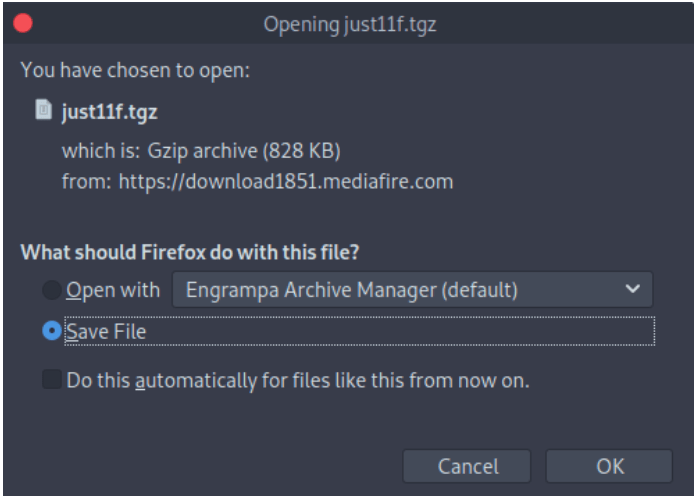

Se trata de unos mensajes que suelen ser bastante escuetos y solamente indican al usuario que lo recibe que se adjunta un justificante de pago y se muestra lo que parece ser una imagen con dicho justificante.

Sin embargo, esta imagen contiene un enlace que redirige al usuario a la descarga de un archivo comprimido de nombre “just11f.tgz” que, a su vez, contiene el archivo “just11f.exe”, responsable de la infección.

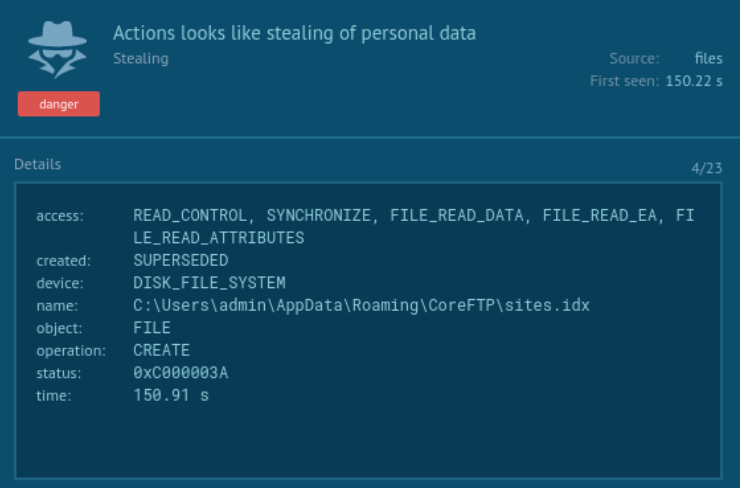

Al analizar el comportamiento del archivo malicioso, los expertos de ESET han observado que este, de nuevo, vuelve a estar centrado en el robo de credenciales almacenadas en aplicaciones del sistema.

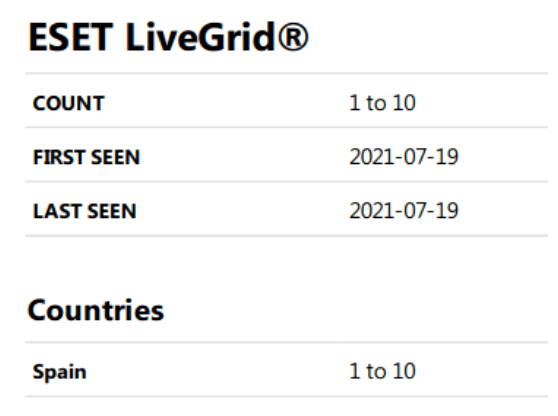

En cuanto al impacto de estas campañas, todavía no se han producido muchas detecciones, pero estas sí están centradas en España, comentan desde ESET. Es posible que en el caso de que estas campañas sigan activas, el número de detecciones de Agent Tesla aumente sustancialmente en nuestro país, por lo que tal y como advierten desde la compañía, conviene estar alerta.

Por su parte, las soluciones de seguridad de ESET detectan esta amenaza como una variante del troyano MSIL/Kryptik.ACBD.

“Este tipo de campañas suelen ser periódicas, por lo que es importante aprender a reconocerlas basándonos en los casos observados hasta ahora”, explica Josep albors, director de Investigación y concienciación en ESET España. “Parece que a algunos delincuentes no les gusta demasiado esforzarse y se dedican a reutilizar técnicas y plantillas ya observadas previamente y con las que han obtenido cierto éxito, por lo que si ya conocemos sus tácticas y contamos con una solución de seguridad que detecte y elimine estas amenazas, es difícil que caigamos en la trampa”.