Los investigadores han descubierto un nuevo tipo de ransomware denominado SpongeBob 2.0 (Bob Esponja). Pero a diferencia del personaje de dibujos animados, SpongeBob. 2.0 no vive en una piña debajo del mar si no que se trata de un cripto-malware cuyo objetivo es «secuestrar y encriptar archivos» en el ordenador afectado liberándolos después del pago de un rescate.

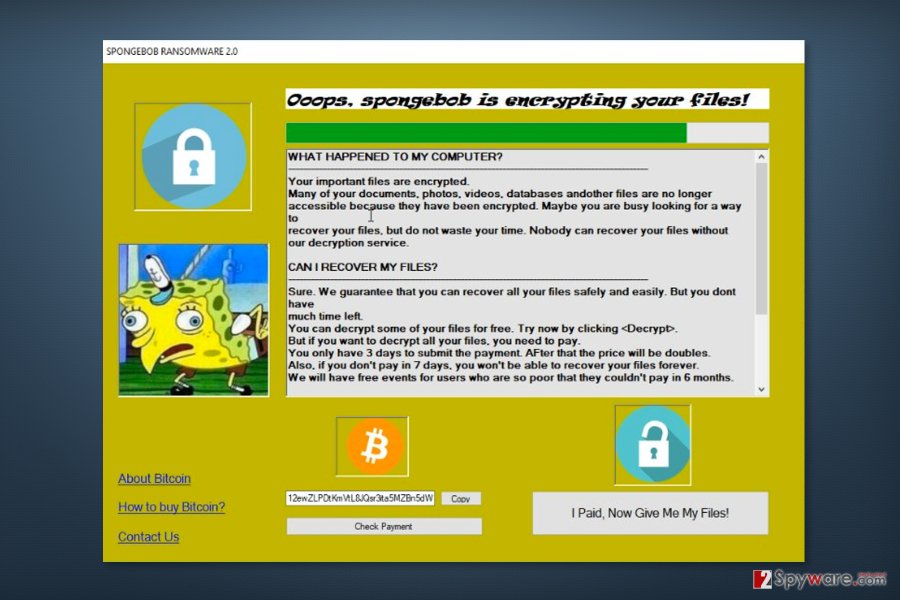

Una vez que el software malicioso accede al sistema del ordenador, entrega una nota de rescate cuyo diseño es muy similar a la nota de rescate empleada por WannaCry. El mensaje de dicha nota indica «Uups, Bon Esponja está encriptando tus archivos«. Los autores de Sponge Bob 2.0 informan en la nota de que el malware ha afectado los archivos más importantes del dispositivo, como documentos, fotos, vídeos, bases de datos, etc. y que sólo su «servicio de desencriptado» puede recuperar dichos archivos. Según el mensaje, el pago para liberar los datos encriptados ha de realizarse en un plazo de 3 días o el secuestro de duplicará. Si el pago no se realiza en el wallet de Bitcoin indicado, los archivos de la víctima «se perderán para siempre».

El responsable del ransomware quiere ser sin embargo magnánimo con aquellas personas con menos ingresos y puede considerar plazos de pago de seis meses para estos usuarios. Sin embargo, el mensaje no indica la cantidad de Bitcoins a pagar…

El ransomware SpongeBob 2.0 se difunde a través de un adjunto camuflado en un email o bien mediante la descarga de software gratuito de Internet. De momento, el malware ha atacado los ordenadores de Estados Unidos aunque no se descarta que salte a Europa.

El ransomware que está circulando corresponde a la segunda versión de este software malicioso que parece encontrarse en los primeros estadios en cuanto a difusión e infección se refiere. Según el analista de G Data Malware, Karsten Hahn, el objetivo de los creadores del SpongeBob 2.0 es «crear una versión de prueba o bien tomarnos el pelo con esta broma». El malware incluso ofrece una vista previa para «descifrar» una muestra de los archivos del usuario.

A pesar de sus deficiencias sustanciales, los investigadores indican que este ransomware parece estar siguiendo el libro de estilo de WannaCry ya que, por ejemplo, usa el mismo layout que el famoso ransomware así como el mismo color amarillo.

S0bre la versión 1.0 de Sponge Bob se conoce más bien poco, nunca consiguió pasar a las fases de distribución. Respecto a la versión 2.0, los expertos indican que el uso de una marca reconocida como señuelo (el famoso personaje Bob Esponja) puede ser un intento de obtener atención mediática.